イランが戦場となり、中国が実利を刻み、北朝鮮が資金を回し、ロシアが静かに秩序を書き換える

金融インフラが戦場になる時代 ——2026年イラン戦争 崩れゆくペトロダラーと新貨幣秩序の胎動

—— 基軸通貨ドルの終焉、AIサイバー戦、そして沈黙する「制裁対抗国同盟」

2026年5月12日

発行元: 一般財団法人 日本危機管理研究所

*英訳版は日本語版の後に掲載しています。/ The English translation follows the Japanese text below.

目 次

キーワード集(日英対照)

エグゼクティブ・サマリー

第1章 2026年イラン戦争:経緯と現状

停戦交渉の現状(2026年5月10日時点)

第2章 ホルムズ封鎖とペトロダラーへの構造的打撃

石油決済の元建てシフト

中国の地政学的利得

第3章 サイバー戦の実相:2026年イラン戦争における新局面

開戦直後の主要サイバーインシデント

AIが変えたサイバー攻撃の様相

第4章 ロシア:見えざる第三のプレイヤー

A. ペトロダラー文脈でのロシアの利得

B. サイバー空間でのロシアの役割

C. ロシアにとってのリスク要因(バランス分析)

第5章 三つの連鎖シナリオ

シナリオA:持続的断片化

シナリオB:核交渉妥結と「デジタル制裁解除」

シナリオC:戦線拡大とシステミック金融危機

第6章 日本・アジアが直面するリスク

第7章 組織・国家が取るべき行動

短期(0〜6ヶ月)

中期(6〜24ヶ月)

長期(24ヶ月以上)

結論 ー誰が設計し、誰が守り、誰が壊すのか

参考資料

用語集

キーワード集 Keywords

| 日本語 | English |

| 【地政学・エネルギー】 | [ Geopolitics / Energy ] |

| ペトロダラー体制 | Petrodollar System |

| ホルムズ海峡封鎖 | Strait of Hormuz Blockade |

| 元建て石油決済 | RMB-Denominated Oil Settlement |

| 基軸通貨 | Reserve Currency |

| 脱ドル化(デドル化) | De-dollarization |

| 多極的通貨秩序 | Multipolar Currency Order |

| エネルギー安全保障 | Energy Security |

| 制裁耐性 | Sanctions Resilience |

| 並行通貨圏 | Parallel Currency Zone |

| 【金融・決済インフラ】 | [ Finance / Payment Infrastructure ] |

| SWIFT代替決済 | SWIFT Alternative Payment |

| 人民元国際決済システム(CIPS) | Cross-Border Interbank Payment System (CIPS) |

| 金融メッセージ転送システム(SPFS) | System for Transfer of Financial Messages (SPFS) |

| 中央銀行デジタル通貨(CBDC) | Central Bank Digital Currency (CBDC) |

| mBridge(多国間CBDCプラットフォーム) | mBridge (Multi-CBDC Platform) |

| パンダ債 | Panda Bond |

| 標準規格戦争 | Standards War |

| 【サイバー・情報戦】 | [ Cyber / Information Warfare ] |

| 高度持続的脅威(APT) | Advanced Persistent Threat (APT) |

| 産業制御システム(OT/ICS) | Operational Technology / Industrial Control Systems (OT/ICS) |

| 戦術・技術・手順(TTPs) | Tactics, Techniques, and Procedures (TTPs) |

| 帰属分析(アトリビューション) | Attribution Analysis |

| 環境寄生型攻撃 | Living off the Land (LotL) |

| 偽旗工作(フォールス・フラッグ) | False Flag Operation |

| ハクティビズム | Hacktivism |

| サイバー・物理複合攻撃 | Cyber-Physical Combined Attack |

| 認知戦・情報戦 | Cognitive / Information Warfare |

| グレーゾーン攻撃 | Gray Zone Operation |

| 【ロシア関連】 | [ Russia-Specific ] |

| Sandworm(GRU系APT) | Sandworm (GRU-linked APT) |

| 三者サイバー連携(露・イラン・北朝鮮) | Trilateral Cyber Coalition (Russia-Iran-DPRK) |

| 【シナリオ・リスク】 | [ Scenario / Risk ] |

| システミック・リスク | Systemic Risk |

| グローバルサウス | Global South |

| エグゼクティブ・サマリー 2026年2月28日、米・イスラエルによるイランへの大規模軍事作戦(Operation Epic Fury)は、単なる中東の地域紛争を超え、国際通貨秩序・エネルギー地政学・サイバー空間の三領域が同時に揺さぶられる「複合的構造危機」の引き金となった。 本稿は以下の問いに答える:ペトロダラー体制はこの戦争でどう変容したか?サイバー空間はどのような新たな主戦場となったか?表舞台に立たないロシアは、この複合危機においていかなる戦略的利得を積み上げているか?日本を含むグローバルなステークホルダーはいかなるリスクに直面するか? |

第1章 2026年イラン戦争:経緯と現状

2026年2月28日、米国とイスラエルはイランの軍事指揮系統・ミサイルインフラ・政府施設への同時空爆を開始した。最高指導者アリー・ハメネイーは翌3月1日に死亡。これにより発動されたのが、数百発の弾道ミサイルと数千機のドローンによるイランの報復作戦であった。[1]

報復は湾岸アラブ諸国(バーレーン、ヨルダン、クウェート、オマーン、カタール、サウジアラビア、UAE)の米軍基地・石油インフラに及び、さらにイラク、アゼルバイジャン、キプロスの英国基地も標的となった。レバノンではヒズボラとの衝突が「2026年レバノン戦争」へと拡大し、2,000人以上の死者を出した。[2]

停戦交渉の現状(2026年5月10日時点)

4月7〜8日に米・イランは暫定停戦に合意。しかし停戦合意後もイスラエルはベイルートへの空爆を継続し、米海軍はホルムズ海峡でイラン籍タンカーを攻撃するなど緊張は継続している。パキスタンを仲介者とした外交交渉が続いており、14項目の枠組み草案が提示されている。[3]

第2章 ホルムズ封鎖とペトロダラーへの構造的打撃

この戦争が基軸通貨としてのドル地政学に及ぼした最大のインパクトは、ホルムズ海峡封鎖である。イランは「非友好国」の船舶通航を禁止し、月間約3,000隻が通過していた航路の通行量を5%以下に激減させた。[4]

石油決済の元建てシフト

イランは通航を許可する条件として、石油取引を人民元で決済することを要求した。中国・イラク・パキスタンなど「非友好国」以外の船舶は元建て取引を通じて通航を続けており、これはペトロダラー体制への直接的な実験的挑戦となっている。[5]

表1:主要通貨・決済指標(2026年3〜4月時点)[6,7,8]

| 指標 | 数値・状況 |

| ドル:外貨準備シェア | 約57%(2025年Q4 IMF COFER)、FX取引の88%(BIS 2025)、SWIFT決済の48% |

| 人民元:外貨準備シェア | 約2%、SWIFT決済の約3% |

| パンダ債(元建て外国債) | 2026年3月に前月比3倍の278億元(約40億ドル) |

| ホルムズ石油通過量 | 開戦前 日量2,000万バレル → 現在200万バレル以下 |

ドルの基軸通貨地位は即座に崩壊していないが、「ペトロダラーの安全保障アーキテクチャが可視的に失敗した」という事実は、代替決済システムの加速度的普及を後押しする構造的転換点となっている。[9]

中国の地政学的利得

中国はイランとの石油貿易をほぼ戦前水準で維持した唯一の大国である。元建てホルムズ通行料システムの運用、mBridge(多国間CBDCプラットフォーム)の加速、パンダ債への外国資本流入という三位一体の動きが、ドル覇権への最も体系的な挑戦となっている。[10] CIPSは2025年に人民元建て取引を245兆ドル相当処理し[11]、mBridgeはBIS離脱後も独立稼働中。

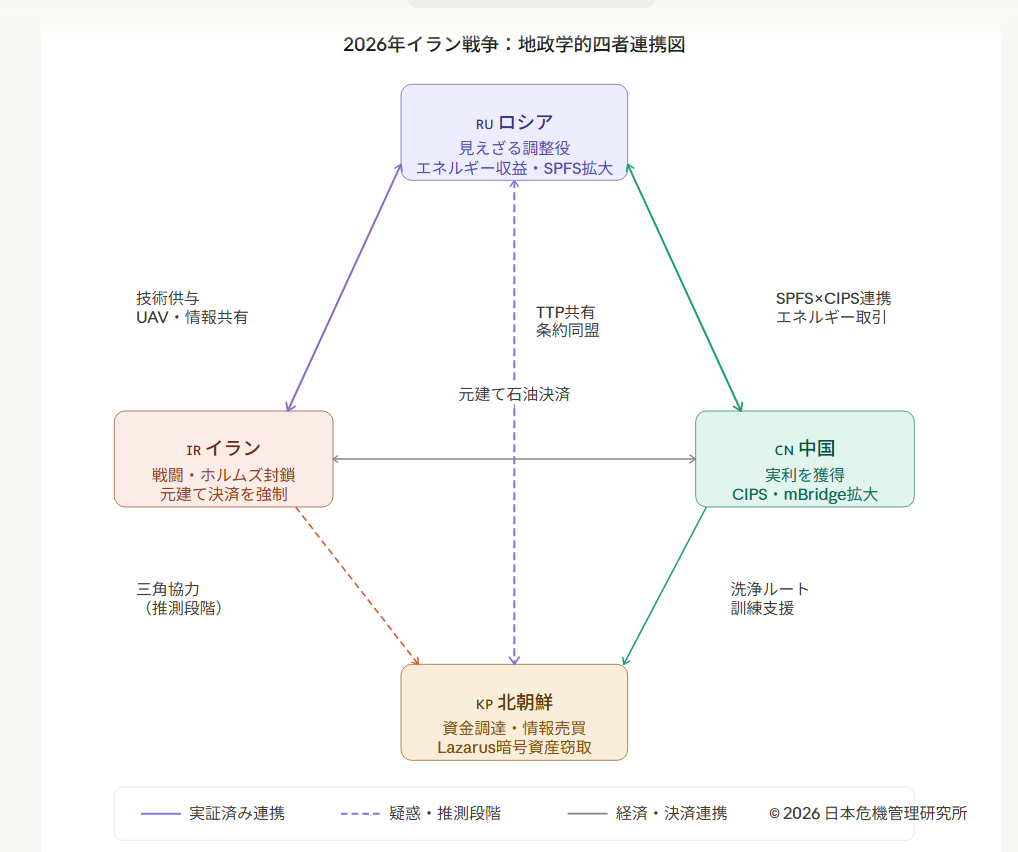

図1:2026年イラン戦争における地政学的四者連携図(© 2026 一般財団法人日本危機管理研究所)

第3章 サイバー戦の実相:2026年イラン戦争における新局面

この紛争は「サイバー作戦が通常戦と同期した最初の大規模事例」として記録されるだろう。米・イスラエルによる空爆開始の直前、イランの指揮・統制・センサーネットワークは協調的サイバー攻撃で機能を失っていた。[12]

開戦直後の主要サイバーインシデント

| 日付 / アクター | 事案 |

| 2026/2/28 米・イスラエル | 空爆と同時にイラン国内インターネットを1〜4%に圧縮。IRNAニュース機関をオフライン化。礼拝アプリ「Saba Wind」を改ざんし「援軍が来た」メッセージを表示。[13] |

| 2026/3/11 Handala Hack | 米医療機器大手Strykerに対しマルウェア不使用のウォッシャー攻撃。正規ITツールを悪用し医療サプライチェーンのデータを完全消去。[14] |

| 2026/3/11 Iran APT | ジョルダン国家食糧サイロ管理システムへのOT侵入試行。ジョルダン国家サイバーセンターが阻止・公式確認。[15] |

| 2026年3月 | AWSバーレーン・UAEデータセンターへの爆撃(物理攻撃でクラウドインフラ破壊)。[16] |

| 継続中 | カタール政府ポータル9サイト、クウェート国防省など26ドメインのDDoS攻撃。[17] |

AIが変えたサイバー攻撃の様相

今次紛争でイランのサイバー作戦が示した最も重要な変化は、AIの戦略的活用である。[12]

- 大規模言語モデルを使ったソーシャルエンジニアリングの多言語化・高速化

- 言語障壁の除去により、同時並行で実施できる作戦数が飛躍的に増加

- フォーチュン500企業(Stryker)から地方自治体まで標的を無差別に拡大

- イラン国内のインターネット遮断後も、事前に植え込まれたバックドアが作動し攻撃継続を可能にした

AIはイランに全く新しい能力を与えたわけではない。しかし時間とリソースの要件を劇的に削減し、攻撃のスループットを数倍に引き上げた点で、脅威ランドスケープは質的に変化した。[12,21]

第4章 ロシア:見えざる第三のプレイヤー

本章では、2026年イラン戦争を契機とする国際秩序の動揺において、ロシアが果たしている戦略的役割を三軸で体系的に分析する。「黙示的受益者」かつ「能動的プレイヤー」として機能してきた実態を明らかにする。

A. ペトロダラー文脈でのロシアの利得

イラン戦争の開幕以降、ロシアはエネルギー・通貨の両面で戦略的恩恵を受けている。

| 側面 | 内容・分析 |

| エネルギー価格上昇 | ホルムズ封鎖により国際原油価格は1バレル160〜180ドル台に上昇。ロシアはウラル原油の対中・対インド輸出を割引価格でも高収益で維持。制裁下の「輸出収入の下支え」が実現。[8] |

| SPFS・CIPSの連携強化 | ロシア独自のSWIFT代替「SPFS」は2025年末時点で参加機関500超に拡大。中国CIPSとの技術連携が進み、西側金融インフラへの不信感がSPFS新規採用国の拡大を後押し。[20,9] |

| ルーブル・元・リアルの三角決済 | ロシア・中国・イランの三者間で非ドル決済ネットワークが事実上の「並行通貨圏」を形成しつつある。エネルギー取引を中心にルーブルと人民元の直接交換、イランのリアルとの三角決済が試験稼働中。[10,22,23,24] ※イラン中央銀行による公式確認は未取得であり、試験稼働の範囲・規模には不確実性が残る。 |

ロシアとイランの「非公式エネルギー連携」

OPECプラスの枠組みにおいてイランとロシアは表向き独立した産油国として行動してきた。しかし2026年の戦時下では「供給制約の共同維持」という利害が一致し、非公式の生産調整メカニズムが機能しているとの指摘がある。[8,22]

【分析者の推論】 サウジアラビアとUAEが米軍への基地提供により攻撃を受けたことで、湾岸産油国とロシアの「非公式接近」が加速する逆説的シナリオが現実味を帯びている。これは公開情報から確認された事実ではなく、情勢の構造的誘因に基づく分析者の推論である。

B. サイバー空間でのロシアの役割

ロシアのサイバー作戦能力は、今次イラン戦争においてイランとの「分業・協業」構造を通じて間接的に機能している。直接的な対米攻撃を回避しながら、技術移転と情報戦の両面で影響を拡大している点が特徴的だ。[21]

① 能力移転疑惑:SandwormのTTPsとイランAPTの類似性

複数の主要脅威インテリジェンス企業(Mandiant、CrowdStrike、Microsoft MSTIC)が、今次イラン関連のサイバーインシデントにおいてロシアGRU系APTグループ「Sandworm」の既知のTTPsとの高い類似性を報告している。[21]

| 攻撃手法(TTP) | Sandworm(ロシアGRU) | 2026年イランAPT |

| OT/ICSへの侵入手法 | 2015〜16年ウクライナ電力グリッド攻撃で確立された「Living off the Land」手法 | ヨルダン食糧サイロ・湾岸港湾OTシステムへの侵入試行(同手法を踏襲) |

| データ完全消去型攻撃 | NotPetya(2017)、CaddyWiper(2022) | Handala HackのStryker攻撃でのマルウェア不使用消去手法(ツール構成が酷似) |

| バックドアの事前植込み | SolarWinds侵害(2020)で確立された長期潜伏手法 | イラン国内遮断後も外部から作動したバックドア群との構造的類似 |

留保[脚注21相当]: 上記のTTPs類似性は「能力移転」を示唆するが、現時点で確定的な帰属証拠ではない。意図的なフォールス・フラッグ(偽旗)の可能性も排除できない。確定的な結論を下すには独立した検証が必要である。[21]

② 情報戦・認知戦の同期

ロシア国営メディア(RT、Sputnik)および関連ソーシャルメディアが、以下のナラティブを戦略的に増幅報道している。

- 元建て決済の「成功」の誇張報道:ホルムズ通行料システムの試験的運用を「ペトロダラー終焉の証明」として喧伝

- 米国の「信頼性の失墜」ナラティブ:湾岸同盟国の基地が攻撃された事実を強調し、米国の安全保障コミットメントへの疑念を醸成

- 円・日本国債の信認を揺さぶる偽情報:日本の対中経済依存と対米軍事依存の「矛盾」を突いた認知戦キャンペーンの展開が確認されている

③ ロシア・イラン・北朝鮮:三者サイバー連携の実態

2022年以降、三者のサイバー組織間で「分業と協業」の構造が深化している。[21,12]

| 役割 | ロシア(GRU/FSB系) | イラン(IRGC/MOIS系) | 北朝鮮(RGB/Lazarus) |

| 得意領域 | 高度なOT攻撃・持続的潜伏・情報戦 | AI活用ソーシャルエンジニアリング・ハクティビズム | 暗号資産窃取・制裁回避資金調達 |

| 今次紛争での役割 | 技術移転・TTPsの共有(疑惑段階) | 攻撃の実行部隊・情報戦の前線 | 制裁下イランへの資金調達支援の可能性 ※疑惑段階。確定的な証拠は公開情報の範囲では確認されていない。 |

| 帰属困難化への貢献 | インフラ貸出・ツール共有による「ノイズ」生成 | 実行を担うことでロシアへの直接帰属を回避 | 金融チャネルの難読化 |

政策的含意: この三者連携は「国家サイバー能力の連合体(Cyber Coalition)」の形成を意味し、従来の二国間サイバー抑止モデルを根本から無効化する。Five Eyes+日本によるアトリビューション共同体制の強化が急務となっている。

C. ロシアにとってのリスク要因(バランス分析)

ロシアが一方的な受益者であるとの見方はバランスを欠く。以下のリスク要因がロシアの戦略を制約している。

| リスク要因 | 詳細と影響 |

| イランの核交渉妥結シナリオ | 核合意が成立し制裁解除が実現すれば、イランの石油輸出が急増。ロシアのアジア向け石油市場シェアを直撃する。 |

| 中ロ「対米共同戦線」の亀裂リスク | 中国がイランとの経済実利を最優先する場合、ロシアの戦略的利益と部分的に競合する。 |

| ウクライナ戦線との二正面リスク | イラン戦争に乗じた西側の対ウクライナ支援強化と、ロシアのサイバー・情報戦リソースの分散が戦略的コストを増大させている。 |

| OPEC+内のサウジとの緊張 | サウジがイランの攻撃を受けたことによる政治的亀裂はOPEC+の協調体制に影響を与えうる。 |

第5章 三つの連鎖シナリオ

イラン戦争を起点として、ペトロダラー体制の動揺とサイバー空間の不安定化が相互に増幅するシナリオを三段階で分析する。

シナリオA:持続的断片化(現在の最有力シナリオ)

停戦は維持されるが、ホルムズ通行料システムと元建て決済の既成事実化が進む。SWIFT迂回ルートの多様化が加速し、SWIFTを監視・制御する米国のサイバー諜報能力が相対的に低下する。

- 金融インフラの攻撃対象が分散化し、各国の独自決済システムが新たな脆弱性を生成

- 中国のCIPS・デジタル人民元(e-CNY)・mBridgeが試験的に実用化[11]

- イランのハクティビスト組織が世界のエネルギー企業・港湾管理システムへの潜伏を継続

- ロシア:SPFS参加国の拡大とドル不信ナラティブの増幅が「静かな脱ドル化」を後押し。[20](湾岸産油国との非公式接近については第4章A節「分析者の推論」を参照)

シナリオB:核交渉妥結と「デジタル制裁解除」

米・イラン協議が妥結した場合、制裁解除の条件交渉の一部としてイランのSWIFT復帰が議論される。しかしこのプロセス自体が、BRICS諸国のドル離脱議論を強化する逆説的効果を持つ。

【逆説的効果の論拠】 イランは過去にSWIFT排除(2012年)→核合意による復帰(2016年)→再排除(2018年)という三度のサイクルを経験した。[18]この反復が示すのは、SWIFTへの「復帰」は米国の政策転換ひとつで即座に無効化されるという構造的脆弱性である。イランが長年かけて構築したSWIFT迂回ルート(中国CIPS・hawala・デジタルリアル・暗号資産)は今や完成度が高く、[9,22]SWIFT復帰のコストとして求められる核活動の透明化・監視受け入れは「割高」と映る。

さらに、2025年時点でCIPSは人民元建て取引を年間245兆ドル相当処理しており、[11]mBridgeはBIS離脱後も独立稼働でRMB 3,872億元(約550億ドル)を処理している。[10]SWIFT復帰交渉の長期化・条件の厳格化は、これらの代替インフラへの資金・参加国の流入を加速させるタイムウィンドウを提供する。[19]

- 「SWIFT復帰 vs 元建え決済継続」の選択が中小国の外交カードになる[18]

- イランのAPTグループがサイバースパイ活動を通じて交渉レバレッジを確保しようとする

- ロシア:交渉の長期化がSPFS・CIPSへの各国移行を促進する時間的余裕を生む[20,9]

シナリオC:戦線拡大とシステミック金融危機

ホルムズ封鎖が長期化・再発し、原油価格が1バレル200ドルを超える水準に達した場合、エネルギーコスト上昇がグローバルなインフレを再燃させ、米国債の信認低下につながりうる。

- 金融インフラへの国家主導サイバー攻撃が「グレーゾーン」ではなく公然たる経済戦争手段に昇格

- CBDCの相互接続プロトコルをめぐる「標準規格戦争」が激化

- 海底ケーブル・衛星インフラへの物理的攻撃とサイバー攻撃の複合作戦が現実化

- ロシア:バルト海・北極海域でのグレーゾーン攻撃と金建て決済提唱により基軸通貨体制の混乱を加速させる可能性

第6章 日本・アジアが直面するリスク

日本はホルムズ海峡依存度が極めて高く(原油輸入の約80%が中東経由)、本紛争の直接的な影響を受ける。[4,8]

| リスク領域 | 具体的脅威 |

| エネルギー安全保障 | ホルムズ経由LNG・原油の輸入途絶リスク。代替ルートの長距離化によるコスト増大 |

| 金融インフラ | 日本の銀行・証券系システムへのイラン・北朝鮮・中国連携APTの標的化リスク増大 |

| サプライチェーン | 湾岸アラブ諸国の港湾・物流ハブへのOT攻撃が日本企業の製造ラインを直撃 |

| 外交的圧力 | 「元建て決済 vs ドル決済」の選択をめぐる米中双方からの外交圧力 |

| 認知戦 | 円・日本国債の信認を標的にした偽情報キャンペーンの展開リスク |

第7章 組織・国家が取るべき行動

以下は、一般財団法人日本危機管理研究所が推奨する優先施策である。

短期(0〜6ヶ月)

- OT/ICSセキュリティの即時評価:エネルギー・港湾・金融インフラのICS/SCADAシステムへの侵入テスト実施

- イランAPTの既知TTPsをベースにした脅威ハンティングの強化(Handala Hack、IRGC連携グループ)

- ホルムズ代替調達シナリオの実働演習

- 金融機関のSWIFT代替決済へのコンティンジェンシープランニング

中期(6〜24ヶ月)

- CBDCへの関与戦略策定:mBridgeへの参加・非参加と条件整理

- AI駆動型サイバー攻撃への対応能力強化(LLMを用いたフィッシング検知・偽情報対抗)

- 盟国間でのサイバーインテリジェンス共有プロトコルの強化(Five Eyes+日本)

長期(24ヶ月以上)

- 海底ケーブル・衛星インフラの冗長性確保と物理セキュリティ投資

- 「ペトロダラー後」の多極的決済環境に対応した規制フレームワークの整備

- AIを活用した金融・エネルギーインフラのリアルタイム脅威検知システムの構築

結論 ー誰が設計し、誰が守り、誰が壊すのか

2026年イラン戦争は、ペトロダラー体制の「黄昏」を証明したわけではない。しかし、その安全保障の前提が崩れたことを世界に示した。ホルムズ海峡の封鎖と元建て通行料システムの運用という事実は、今後の交渉テーブルにおける前例となる。[4,5]

サイバー空間においては、AIを組み込んだイランの攻撃手法が示すように、国家サイバー能力の「民主化」が進み、小国や非国家アクターでさえ金融・エネルギーインフラに壊滅的な打撃を与えうる時代に突入した。[12,21]

そしてロシアは、表舞台に立たずしてエネルギー収益・決済代替・サイバー連携の三領域で着実に利得を積み上げている。[8,20,21]この「見えざる第三のプレイヤー」の存在を見落とした分析は、21世紀の地政学リスクを過小評価することになる。

ペトロダラーとサイバー地政学は、もはや別々の文脈ではない。誰が決済インフラを設計し、誰がそれを守り、誰がそれを攻撃するか——この三つの問いへの答えが、21世紀の覇権を決する。

参考資料

- Associated Press / BBC News, 2026年3月1〜3日付報道

- Reuters, Lebanon Health Ministry 公式発表, 2026年4月

- Al Jazeera / Pakistan Foreign Ministry 声明, 2026年4〜5月

- Lloyd’s List Intelligence / IEA Emergency Report, 2026年3月

- Atlantic Council「Inside Tehran’s Toll Booth」, 2026年4月2日

- SWIFT RMB Tracker, 2026年3月

- 中国人民銀行 公表データ(パンダ債発行統計)

- IEA Oil Market Report, 2026年3月・4月

- CSIS「Sanctions, SWIFT, and China’s Cross-Border Interbank Payments System」, 2026年3月

- BIS mBridge Report 2024 / Atlantic Council, 2026年4月

- Ledger Insights / Techi.com, 2026年3月(CIPS取引量)

- Microsoft Digital Defense Report 2026 / Mandiant Threat Intelligence

- NetBlocks / IRGC 公式声明, 2026年2月〜3月

- Stryker 社 SEC 届出 / CISA アドバイザリ AA26-071A

- Jordan NCSC 公式声明, 2026年3月12日

- AWS Service Health Dashboard / Associated Press, 2026年3月

- Cloudflare Radar / 各国政府公式確認, 2026年3月〜継続中

- U.S. Congressional Research Service R46843 / FDD Policy Memo 2018

- Asia Times, 2026年2月; GIS Reports, 2025年10月

- Bank of Russia Annual Report 2025

- Mandiant Threat Intelligence / CrowdStrike Global Threat Report 2026

- GCC Business Watch, 2026

- Atlantic Council「Russia–Iran–China Energy Payment Corridors」, 2026年4月

- IMF Article IV Consultation — Russian Federation 2025, IMF Country Report No.25/XXX

用語集

| 用語 | 定義・説明 |

| ペトロダラー | 国際石油取引が米ドル建てで行われる体制。1974年の米・サウジ合意を起点とし、ドルの基軸通貨地位を構造的に支えてきた国際金融秩序の根幹。 |

| SPFS | System for Transfer of Financial Messages。ロシア中央銀行が運営するSWIFT代替の決済メッセージングシステム。2025年末時点で参加機関500超。 |

| CIPS | Cross-Border Interbank Payment System(人民元国際決済システム)。2025年に年間245兆ドル相当を処理。SWIFT代替として機能。 |

| mBridge | Multiple CBDC Bridge。中国・香港・UAE・タイが参加する多国間CBDCプラットフォーム。BIS離脱後も中国主導で独立稼働中。 |

| Sandworm | ロシア軍参謀本部情報総局(GRU)第74455部隊に帰属するとされるAPTグループ。2015〜16年ウクライナ電力グリッド攻撃、2017年NotPetya等を実行したとされる。 |

| TTPs | Tactics, Techniques, and Procedures(戦術・技術・手順)。サイバー攻撃者の行動パターンを記述するフレームワーク。MITRE ATT&CKマトリクスで標準化。 |

| OT/ICS | Operational Technology / Industrial Control Systems(制御技術・産業制御システム)。電力・水道・石油精製・港湾等の物理インフラを制御するシステム。 |

| アトリビューション(帰属分析) | サイバー攻撃を特定の国家・組織に帰属させる分析プロセス。技術的証拠と情報的証拠を組み合わせて判断する。偽旗工作により困難化される場合がある。 |

| フォールス・フラッグ(偽旗) | サイバー攻撃の実行者が意図的に他の国家・組織に見せかけるための偽装工作。帰属分析を意図的に誤らせる高度な欺瞞戦術。 |

| Living off the Land(環境寄生型攻撃) | マルウェアを使わず、ターゲット環境の正規ツールのみを用いて攻撃を実行する手法。検知が極めて困難なため国家系APTが多用する。 |

© 2026 一般財団法人 日本危機管理研究所 | 本資料の無断転載・二次利用を禁じます

舩山 美保 理事・主任研究員

国際政治経済学・心理学を基盤にサイバーセキュリティインテリジェンスを専門とする。ISO/IEC JTC1 SC28副国際幹事を歴任し、国際規格の策定プロセスを主導した経験を持つ。現在はAIリスク・情報戦・危機管理政策を横断的に研究している。

When Financial Infrastructure Becomes the Battlefield

— The 2026 Iran War: The Crumbling Petrodollar and the Dawn of a New Monetary Order —

The End of the Dollar’s Reserve Currency Status, AI Cyber Warfare, and the Silent “Anti-Sanctions Alliance”

Iran becomes the battlefield. China carves out its gains. North Korea cycles the funds. And Russia quietly rewrites the order.

May 12, 2026

Japan Institute for Crisis Management

Author: Miho Funayama

Table of Contents

Keywords (Japanese–English Bilingual)

Executive Summary

Chapter 1: The 2026 Iran War — Background and Current Status

Ceasefire Negotiations (as of May 10, 2026)

Chapter 2: The Hormuz Blockade and the Structural Blow to the Petrodollar

The Shift to RMB-Denominated Oil Settlement

China’s Geopolitical Gains

Chapter 3: Cyber Warfare — A New Dimension in the 2026 Iran War

Major Cyber Incidents at the Outbreak of Hostilities

How AI Has Transformed Cyberattacks

Chapter 4: Russia — The Silent Third Player

A. Russia’s Gains in the Petrodollar Context

B. Russia’s Role in Cyberspace

C. Risk Factors for Russia (Balanced Analysis)

Chapter 5: Three Cascade Scenarios

Scenario A: Sustained Fragmentation

Scenario B: Nuclear Deal and ‘Digital Sanctions Relief’

Scenario C: Escalation and Systemic Financial Crisis

Chapter 6: Risks Facing Japan and Asia

Chapter 7: Recommended Actions for Organizations and States

Short-Term (0–6 Months)

Medium-Term (6–24 Months)

Long-Term (24+ Months)

Conclusion:Who Designs It, Who Defends It, and Who Destroys It

References

Glossary

Keywords

| [ Geopolitics / Energy ] |

| Petrodollar System |

| Strait of Hormuz Blockade |

| RMB-Denominated Oil Settlement |

| Reserve Currency |

| De-dollarization |

| Multipolar Currency Order |

| Energy Security |

| Sanctions Resilience |

| Parallel Currency Zone |

| [ Finance / Payment Infrastructure ] |

| SWIFT Alternative Payment |

| Cross-Border Interbank Payment System (CIPS) |

| System for Transfer of Financial Messages (SPFS) |

| Central Bank Digital Currency (CBDC) |

| mBridge (Multi-CBDC Platform) |

| Panda Bond |

| Standards War |

| [ Cyber / Information Warfare ] |

| Advanced Persistent Threat (APT) |

| Operational Technology / Industrial Control Systems (OT/ICS) |

| Tactics, Techniques, and Procedures (TTPs) |

| Attribution Analysis |

| Living off the Land (LotL) |

| False Flag Operation |

| Hacktivism |

| Cyber-Physical Combined Attack |

| Cognitive / Information Warfare |

| Gray Zone Operation |

| [ Russia-Specific ] |

| Sandworm (GRU-linked APT) |

| Trilateral Cyber Coalition (Russia–Iran–DPRK) |

| [ Scenario / Risk ] |

| Systemic Risk |

| Global South |

| Executive Summary On February 28, 2026, the large-scale military operation launched by the United States and Israel against Iran — designated Operation Epic Fury — transcended a regional Middle Eastern conflict to become the trigger for a compound structural crisis simultaneously destabilizing the international monetary order, energy geopolitics, and cyberspace. This report addresses four core questions:How has the petrodollar system been transformed by this war? What new battlegrounds has cyberspace become? What strategic gains is Russia — never stepping into the spotlight — quietly accumulating in the midst of this compound crisis? What risks do global stakeholders — including Japan — now face? |

Chapter 1: The 2026 Iran War — Background and Current Status

On February 28, 2026, the United States and Israel launched simultaneous airstrikes against Iran’s military command infrastructure, missile installations, and government facilities. Supreme Leader Ali Khamenei died the following day, March 1. This triggered Iran’s retaliatory campaign involving hundreds of ballistic missiles and thousands of drones.[1]

The retaliation struck U.S. military bases and oil infrastructure across Gulf Arab states — Bahrain, Jordan, Kuwait, Oman, Qatar, Saudi Arabia, and the UAE — as well as British bases in Iraq, Azerbaijan, and Cyprus. In Lebanon, clashes with Hezbollah escalated into the “2026 Lebanon War,” claiming more than 2,000 lives.[2]

Ceasefire Negotiations (as of May 10, 2026)

On April 7–8, the U.S. and Iran agreed to a provisional ceasefire. However, Israel continued airstrikes on Beirut after the agreement, and the U.S. Navy attacked an Iranian tanker in the Strait of Hormuz, sustaining tensions. Diplomatic negotiations brokered by Pakistan are ongoing, with a 14-point framework draft on the table.[3]

Chapter 2: The Hormuz Blockade and the Structural Blow to the Petrodollar

The war’s greatest impact on the geopolitics of the dollar as reserve currency is the Strait of Hormuz blockade. Iran banned vessel transit by “unfriendly states,” cutting traffic from approximately 3,000 ships per month to below 5% of pre-war levels.[4]

The Shift to RMB-Denominated Oil Settlement

Iran demanded that oil transactions be settled in renminbi as a condition for granting transit passage. Vessels from China, Iraq, Pakistan, and other non-“unfriendly” states continue to transit via RMB-denominated arrangements, representing a direct experimental challenge to the petrodollar system.[5]

Table 1: Key Currency and Payment Indicators (March–April 2026)[6,7,8]

| Indicator | Figures / Status |

| USD: Foreign Reserve Share | ~57% (IMF COFER Q4 2025); 88% of FX transactions (BIS 2025); 48% of SWIFT settlements |

| RMB: Foreign Reserve Share | ~2%; ~3% of SWIFT settlements |

| Panda Bonds (RMB-denominated foreign bonds) | CNY 27.8 bn (~USD 4 bn) in March 2026, triple the prior month |

| Hormuz Oil Transit Volume | Pre-war: 20 mn bbl/day → Current: below 2 mn bbl/day |

The dollar’s reserve currency status has not immediately collapsed, but the visible failure of the petrodollar security architecture has become a structural inflection point accelerating the adoption of alternative payment systems.[9]

China’s Geopolitical Gains

China is the only major power to have maintained its oil trade with Iran at near pre-war levels. The trinity of RMB-denominated Hormuz toll operations, acceleration of mBridge (the multi-CBDC platform), and foreign capital inflows into Panda Bonds represents the most systematic challenge yet to dollar hegemony.[10] CIPS processed the equivalent of USD 245 trillion in RMB transactions in 2025,[11] and mBridge continues to operate independently following the BIS withdrawal.

Figure 1: Four-actor geopolitical alliance map — 2026 Iran War (© 2026 Japan Institute of Crisis Management)

Chapter 3: Cyber Warfare — A New Dimension in the 2026 Iran War

This conflict will be recorded as “the first large-scale case of cyber operations synchronized with conventional warfare.” Immediately before the U.S.–Israel airstrikes commenced, Iran’s command, control, and sensor networks had already been neutralized by coordinated cyberattacks.[12]

Major Cyber Incidents at the Outbreak of Hostilities

| Date / Actor | Incident |

| Feb 28, 2026 US–Israel | Iran’s domestic internet compressed to 1–4% of normal capacity simultaneously with airstrikes. IRNA news agency taken offline. Prayer app ‘Saba Wind’ defaced to display message: ‘Reinforcements have arrived.’[13] |

| Mar 11, 2026 Handala Hack | Malware-free wiper attack against U.S. medical device giant Stryker. Legitimate IT tools exploited to completely erase medical supply chain data.[14] |

| Mar 11, 2026 Iran APT | Attempted OT intrusion into Jordan’s national food silo management system. Blocked and officially confirmed by the Jordan National Cyber Security Centre.[15] |

| March 2026 | Physical bombardment of AWS data centers in Bahrain and the UAE, destroying cloud infrastructure.[16] |

| Ongoing | DDoS attacks targeting 9 Qatari government portals, Kuwait’s Ministry of Defense, and 26 domains across the region.[17] |

How AI Has Transformed Cyberattacks

The most significant change demonstrated by Iran’s cyber operations in this conflict is the strategic deployment of AI.[12]

- Large language models enabled multilingual social engineering at unprecedented speed

- Elimination of language barriers dramatically increased the number of simultaneous operations

- Targets expanded indiscriminately from Fortune 500 companies (Stryker) to local governments

- Pre-planted backdoors continued operating even after Iran’s domestic internet was severed

AI did not give Iran entirely new capabilities. However, by dramatically reducing time and resource requirements and multiplying attack throughput, the threat landscape has undergone a qualitative transformation.[12,21]

Chapter 4: Russia — The Silent Third Player

This chapter systematically analyzes Russia’s strategic role in the international disorder triggered by the 2026 Iran War across three axes: energy/currency, cyberspace, and risk factors. While Iran and China attract attention as primary actors, Russia has been functioning as a “silent beneficiary” and “active player” — operating behind a facade of neutrality.

A. Russia’s Gains in the Petrodollar Context

Since the outbreak of the Iran War, Russia has accrued strategic benefits across both energy and currency dimensions — decomposable into three mechanisms.

| Dimension | Analysis |

| Rising Energy Prices | The Hormuz blockade pushed international crude prices to USD 160–180/bbl. Russia continued exporting Urals crude to China and India at a discount yet remained highly profitable — effectively underwriting its sanctioned economy. Cooperation with Iran outweighs competition.[8] |

| SPFS–CIPS Integration | Russia’s SWIFT alternative (SPFS) surpassed 500 member institutions by end-2025. Technical integration with China’s CIPS is advancing; distrust of Western financial infrastructure is driving new SPFS adoptions.[20,9] |

| Ruble–RMB–Rial Triangular Settlement | A non-dollar payment network among Russia, China, and Iran is forming a de facto ‘parallel currency zone.’ Direct ruble–renminbi exchange and triangular settlement involving the Iranian rial are in pilot operation for energy transactions.[10,22,23,24] *Note: Official confirmation from the Central Bank of Iran has not been obtained; the scope and scale of pilot operations remain uncertain. |

Russia–Iran ‘Informal Energy Coordination’

Within the OPEC+ framework, Iran and Russia have formally acted as independent producers. Under wartime conditions in 2026, however, their shared interest in maintaining supply constraints has given rise to informal production-adjustment mechanisms.[8,22]

[Analyst Inference] With Saudi Arabia and the UAE having been targeted for hosting U.S. bases, a paradoxical scenario is gaining plausibility — an accelerated informal rapprochement between Gulf producers and Russia. This is not a confirmed fact from open-source intelligence, but an analyst inference based on structural incentives in the current situation.

B. Russia’s Role in Cyberspace

Russia’s cyber capabilities are operating indirectly in the 2026 Iran War through a ‘division of labor and cooperation’ structure with Iran. The defining feature is expanding influence through technology transfer and information warfare while avoiding direct attacks on the U.S.[21]

① Alleged Capability Transfer: TTP Similarities Between Sandworm and Iran APTs

Multiple leading threat intelligence firms — Mandiant, CrowdStrike, and Microsoft MSTIC — have reported high degrees of similarity between Iranian cyberattack incidents in this conflict and the known TTPs of the Russian GRU-linked APT group “Sandworm.”[21]

| Attack Technique (TTP) | Sandworm (Russian GRU) | 2026 Iran APT |

| OT/ICS Intrusion | ‘Living off the Land’ technique established in 2015–16 Ukraine power grid attacks | Intrusion attempts against Jordan’s food silos and Gulf port OT systems (same methodology) |

| Complete Data Wiper | NotPetya (2017), CaddyWiper (2022) | Malware-free wiper technique in the Stryker attack (tool composition closely resembles prior incidents) |

| Pre-planted Backdoors | Long-term persistence technique established in the SolarWinds compromise (2020) | Structural similarity to backdoors that operated externally after Iran’s domestic internet was severed |

Caveat [cf. Ref. 21]: The TTP similarities described above suggest capability transfer but do not constitute definitive attribution evidence. The possibility of deliberate false flag operations cannot be ruled out. Independent verification is required before definitive conclusions can be drawn.[21]

② Synchronized Information and Cognitive Warfare

Russian state media (RT, Sputnik) and affiliated social media networks are strategically amplifying the following narratives:

- Exaggerating the ‘success’ of RMB-denominated settlement: The pilot Hormuz toll system is being promoted as ‘proof of the petrodollar’s end’

- The ‘collapse of U.S. credibility’ narrative: Emphasizing that Gulf allied bases were attacked to sow doubt about U.S. security commitments

- Disinformation targeting confidence in the yen and Japanese government bonds: A cognitive warfare campaign exploiting Japan’s dual dependence on China economically and the U.S. militarily has been confirmed

③ The Russia–Iran–North Korea Trilateral Cyber Coalition

Since 2022, a structure of ‘division of labor and cooperation’ among the three states’ cyber organizations has deepened. The objectives are twofold: capability complementarity and obfuscation of attribution analysis.[21,12]

| Role | Russia (GRU/FSB) | Iran (IRGC/MOIS) | North Korea (RGB/Lazarus) |

| Core Competency | Advanced OT attacks, long-term persistence, information warfare | AI-powered social engineering, hacktivism | Crypto theft, sanctions-evasion financing |

| Role in This Conflict | Technology transfer, TTP sharing (alleged) | Operational frontline, information warfare vanguard | Possible financing support for sanctioned Iran *Alleged only. No conclusive evidence has been confirmed within the scope of publicly available information. |

| Contribution to Attribution Difficulty | Generating ‘noise’ via infrastructure lending and tool sharing | Acting as executor to deflect direct attribution to Russia | Obfuscating financial channels |

Policy Implication: This trilateral coalition represents the formation of a ‘Cyber Coalition of national capabilities’ that fundamentally invalidates conventional bilateral cyber-deterrence models. Urgent strengthening of joint attribution frameworks involving Five Eyes plus Japan is required.

C. Risk Factors for Russia (Balanced Analysis)

A view of Russia as an unqualified beneficiary lacks balance. The following risk factors constrain Russia’s strategy.

| Risk Factor | Detail and Impact |

| Iran Nuclear Deal Scenario | If sanctions are lifted following a nuclear agreement, Iran’s oil exports would surge — directly eroding Russia’s Asian market share and potentially depressing export revenues below pre-war levels. |

| Russia–China ‘United Front’ Fracture Risk | Should China prioritize economic gains with Iran (RMB tolls, oil supply), Russian strategic interests may be partly undermined. China has its own incentive to avoid over-dependence on Russia. |

| Two-Front Risk with Ukraine | Increased Western support for Ukraine exploiting Iran war distraction, combined with the dispersal of Russian cyber and information warfare resources, raises Russia’s strategic costs. |

| Saudi Tensions within OPEC+ | The political rift from Saudi Arabia’s exposure to Iranian strikes may destabilize the OPEC+ production-coordination framework that has largely aligned Russian and Saudi interests. |

Chapter 5: Three Cascade Scenarios

Starting from the Iran War, we analyze three stages in which petrodollar instability and cyberspace volatility mutually amplify each other.

Scenario A: Sustained Fragmentation (Most Likely Current Scenario)

The ceasefire holds, but the Hormuz toll system and RMB-denominated settlement become entrenched facts. Diversification of SWIFT bypass routes accelerates, relatively degrading U.S. cyber-intelligence capabilities over SWIFT.

- Financial infrastructure attack surfaces fragment, with each state’s independent payment system generating new vulnerabilities

- China’s CIPS, digital yuan (e-CNY), and mBridge enter limited operational use[11]

- Iranian hacktivist groups continue embedding in global energy firms and port management systems

- Russia: SPFS membership expands; RT/Sputnik amplification of dollar/SWIFT distrust narratives advances ‘quiet de-dollarization.’[20] (For the informal Gulf rapprochement scenario, see [Analyst Inference] in Chapter 4, Section A.)

Scenario B: Nuclear Deal and ‘Digital Sanctions Relief’

Should U.S.–Iran negotiations conclude, Iran’s SWIFT reconnection may be negotiated as part of sanctions relief. Yet this process paradoxically strengthens de-dollarization discussions among BRICS nations.

【Rationale for the Paradox】 Iran has experienced three cycles: SWIFT exclusion (2012) → nuclear deal reinstatement (2016) → re-exclusion (2018).[18] This pattern demonstrates a structural vulnerability: reinstatement to SWIFT can be instantly nullified by a single U.S. policy reversal. Iran’s mature SWIFT bypass infrastructure (CIPS, hawala, digital rial, crypto) makes the transparency and monitoring conditions demanded for SWIFT reinstatement appear ‘overpriced.’[9,22]

Moreover, CIPS processed USD 245 trillion equivalent in 2025,[11] and mBridge processed RMB 387.2 billion (~USD 55 bn) operating independently post-BIS withdrawal.[10] Protracted, stringent SWIFT reinstatement negotiations provide a time window accelerating capital and member-state flows to these alternatives.[19]

- The ‘SWIFT reinstatement vs. continued RMB settlement’ choice becomes a diplomatic card for smaller states[18]

- Iranian APT groups will seek to secure negotiation leverage through cyber espionage

- Russia: Protracted negotiations create a time window for SPFS/CIPS adoption to advance[20,9]

Scenario C: Escalation and Systemic Financial Crisis

Should the Hormuz blockade persist or recur, driving crude prices above USD 200/barrel, rising energy costs could reignite global inflation and erode confidence in U.S. Treasuries.

- State-directed cyberattacks on financial infrastructure graduate from ‘gray zone’ to openly acknowledged instruments of economic warfare

- A ‘standards war’ over CBDC interconnection protocols intensifies

- Submarine cables and satellite infrastructure face the reality of combined physical and cyber attack operations

- Russia: Gray zone operations in the Baltic and Arctic seas, combined with proposals for gold-backed settlement, may accelerate the disruption of the reserve currency order

Chapter 6: Risks Facing Japan and Asia

Japan’s extreme dependence on the Strait of Hormuz — approximately 80% of crude oil imports transit the Middle East — makes it a direct casualty of this conflict.[4,8]

| Risk Domain | Specific Threats |

| Energy Security | Risk of disruption to LNG and crude oil imports via Hormuz. Cost increases from longer alternative routing |

| Financial Infrastructure | Increased risk of Iran–North Korea–China coordinated APT targeting of Japanese banking and securities systems |

| Supply Chains | OT attacks on Gulf Arab port and logistics hubs directly disrupting Japanese manufacturing operations |

| Diplomatic Pressure | Pressure from both the U.S. and China over the choice between RMB-denominated and dollar-denominated settlement |

| Cognitive Warfare | Risk of disinformation campaigns targeting confidence in the yen and Japanese government bonds |

Chapter 7: Recommended Actions for Organizations and States

The following are priority measures recommended by the Japan Institute for Crisis Management.

Short-Term (0–6 Months)

- Immediate OT/ICS Security Assessment: Conduct penetration testing of ICS/SCADA systems in energy, port, and financial infrastructure

- Enhanced Threat Hunting Based on Known Iran APT TTPs (Handala Hack, IRGC-affiliated groups)

- Hormuz Alternative Procurement Scenario operational exercises

- Contingency planning for financial institutions on SWIFT alternative payment systems

Medium-Term (6–24 Months)

- Formulate CBDC Engagement Strategy: Clarify conditions for joining or abstaining from mBridge

- Strengthen Defenses Against AI-Driven Cyberattacks (LLM-based phishing detection, counter-disinformation)

- Enhance Cyber Intelligence Sharing Protocols Among Allies (Five Eyes + Japan)

Long-Term (24+ Months)

- Invest in Redundancy and Physical Security for Submarine Cables and Satellite Infrastructure

- Develop regulatory frameworks adapted to a multipolar post-petrodollar payment environment

- Build real-time threat detection systems for financial and energy infrastructure leveraging AI

Conclusion ーWho Designs It, Who Defends It, and Who Destroys It

The 2026 Iran War has not proven the ‘twilight’ of the petrodollar system. However, it has demonstrated to the world that the foundational security assumptions of that system have collapsed. The blockade of the Strait of Hormuz and the operation of an RMB-denominated toll system now constitute precedents for every future negotiating table.[4,5]

In cyberspace, as exemplified by Iran’s AI-integrated attack methods, the ‘democratization’ of state cyber capabilities has advanced to the point where even small states and non-state actors can deliver devastating blows to financial and energy infrastructure.[12,21]

And Russia, without ever stepping into the spotlight, is steadily accumulating gains across three domains: energy revenues, payment system alternatives, and cyber coordination.[8,20,21] Any analysis that overlooks this ‘silent third player’ will systematically underestimate the geopolitical risks of the 21st century.

Petrodollars and cyber geopolitics are no longer separate contexts. Who designs payment infrastructure, who defends it, and who attacks it — the answers to these three questions will determine the hegemon of the 21st century.

References

- Associated Press / BBC News, Reports dated March 1–3, 2026

- Reuters, Lebanon Health Ministry Official Statement, April 2026

- Al Jazeera / Pakistan Foreign Ministry Statement, April–May 2026

- Lloyd’s List Intelligence / IEA Emergency Report, March 2026

- Atlantic Council, ‘Inside Tehran’s Toll Booth,’ April 2, 2026

- SWIFT RMB Tracker, March 2026

- People’s Bank of China, Official Data (Panda Bond Issuance Statistics)

- IEA Oil Market Report, March–April 2026

- CSIS, ‘Sanctions, SWIFT, and China’s Cross-Border Interbank Payments System,’ March 2026

- BIS mBridge Report 2024 / Atlantic Council, April 2026

- Ledger Insights / Techi.com, March 2026 (CIPS Transaction Volume)

- Microsoft Digital Defense Report 2026 / Mandiant Threat Intelligence

- NetBlocks / IRGC Official Statement, February–March 2026

- Stryker Corporation SEC Filing / CISA Advisory AA26-071A

- Jordan NCSC Official Statement, March 12, 2026

- AWS Service Health Dashboard / Associated Press, March 2026

- Cloudflare Radar / Official Government Confirmations, March 2026–Ongoing

- U.S. Congressional Research Service R46843 / FDD Policy Memo 2018

- Asia Times, February 2026; GIS Reports, October 2025

- Bank of Russia Annual Report 2025

- Mandiant Threat Intelligence / CrowdStrike Global Threat Report 2026

- GCC Business Watch, 2026

- Atlantic Council, ‘Russia–Iran–China Energy Payment Corridors,’ April 2026

- IMF Article IV Consultation — Russian Federation 2025, IMF Country Report No.25/XXX

Glossary

| Term | Definition |

| Petrodollar | The system under which international oil transactions are conducted in U.S. dollars. Originating from the 1974 U.S.–Saudi agreement, it has structurally underpinned the dollar’s reserve currency status. |

| SPFS | System for Transfer of Financial Messages. Russia’s SWIFT-alternative financial messaging system operated by the Bank of Russia. Surpassed 500 member institutions by end-2025. |

| CIPS | Cross-Border Interbank Payment System. China’s RMB-denominated international payment system. Processed the equivalent of USD 245 trillion in 2025, functioning as a SWIFT alternative. |

| mBridge | Multiple CBDC Bridge. A multi-CBDC platform involving China, Hong Kong, the UAE, and Thailand. Continues to operate independently under Chinese leadership following the BIS withdrawal. |

| Sandworm | An APT group attributed to Russia’s GRU Unit 74455. Alleged to have conducted the 2015–16 Ukraine power grid attacks and the 2017 NotPetya campaign. |

| TTPs | Tactics, Techniques, and Procedures. A framework describing attacker behavior patterns. Standardized in the MITRE ATT&CK matrix and used as the primary basis for attribution analysis. |

| OT/ICS | Operational Technology / Industrial Control Systems. Systems controlling physical infrastructure including power grids, water systems, oil refineries, and ports — particularly vulnerable to cyberattacks with physical consequences. |

| Attribution Analysis | The process of attributing a cyberattack to a specific state, organization, or individual. Combines technical evidence (TTPs, infrastructure, malware characteristics) with intelligence evidence. Can be deliberately confounded by false flag operations. |

| False Flag Operation | A deception tactic in which cyberattack perpetrators disguise their operations to appear attributable to another state or organization — deliberately misleading attribution analysis. |

| Living off the Land (LotL) | An attack technique that uses only legitimate tools native to the target environment (PowerShell, WMI, admin tools, etc.) without deploying malware. Extremely difficult to detect; widely employed by state-sponsored APTs. |

© 2026 Japan Institute for Crisis Management | All rights reserved. Unauthorized reproduction or secondary use of this material is prohibited.

Miho Funayama — Director and Senior Research Fellow

Specializes in cybersecurity intelligence grounded in international political economy and psychology. Former Vice-International Secretary of ISO/IEC JTC1 SC28. Currently engaged in cross-disciplinary research on AI risk, information warfare, and crisis management policy.