盗んだ資金はミサイルになり、情報はロシアへ流れ、中国が洗浄する——北朝鮮は「地政学的サイバー同盟」の中核にいる。

【後編】盗んだ資金はミサイルになり、情報はロシアへ流れる——北朝鮮「地政学的サイバー同盟」の全貌

外貨使途・国際サイバー同盟・情報売買の実態——「暗号資産犯罪」を超えた国家安全保障の脅威

2026年5月9日

発行元: 一般財団法人 日本危機管理研究所

*英訳版は日本語版の後に掲載しています。/ The English translation follows the Japanese text below.

本稿は「前編: 北朝鮮 世界最強サイバー犯罪国家の全貌」と併せてお読みください。

目 次

エグゼクティブサマリー

はじめに——「犯罪」から「地政学的戦争」へ

第1章 盗取外貨の使い道 TOP 10

——ミサイル・核・体制維持・再投資:「国家存続装置」としての資金循環構造

洗浄ルートの進化:Tornado Cash禁止後の新体制

第2章 地政学的連鎖——ロシア・中国・イラン・欧州との関係

ロシア——「最も深化したデジタル同盟」

中国——「黙認と実務支援」という構造的共犯

イラン——「三角協力」の一角

欧州・ウクライナ——「標的」かつ「情報源」

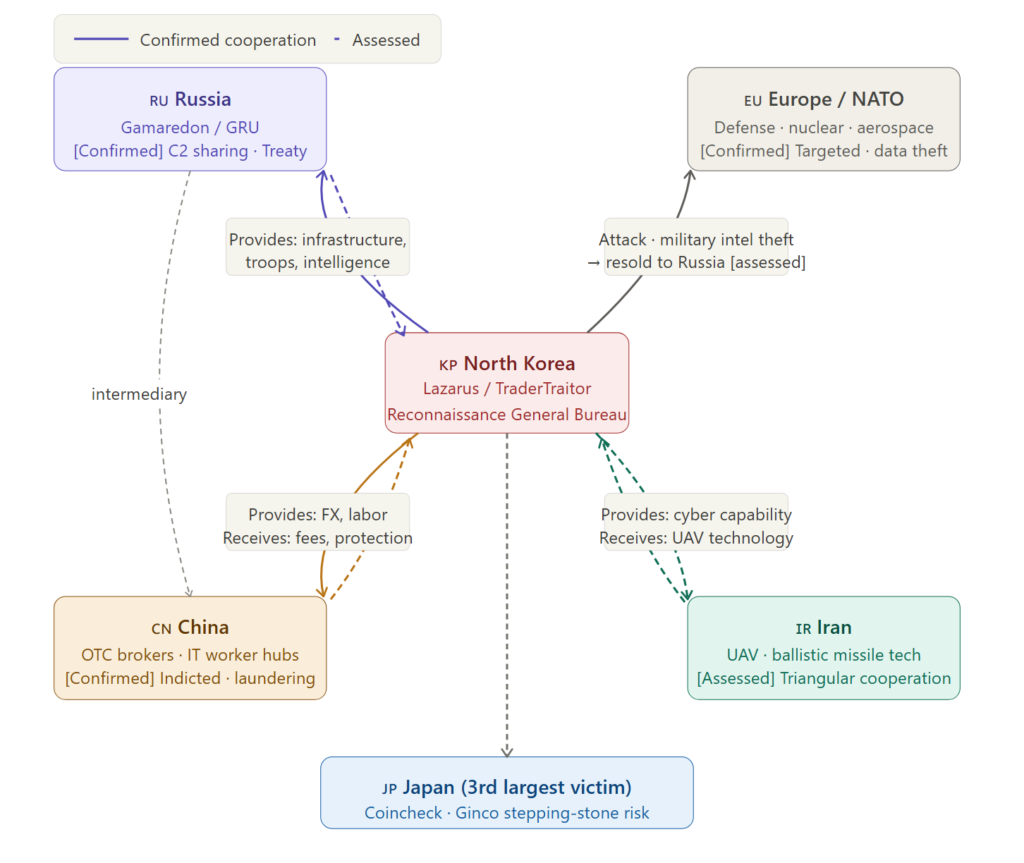

関係性の全体マップ

第3章 「情報売買」という切り口——実態と可能性

レベル1 確認済み——軍事・技術情報の組織的窃取

レベル2 状況証拠あり——ロシアへのウクライナ関連情報提供

レベル3 推測——第三国市場での情報販売

第4章 日本への示唆——「地政学的脅威」として再定義する

1. 認識のアップデートが急務

2. 踏み台リスクへの対策強化

3. 偽ITワーカー問題——KnowBe4事件が示す普遍的リスク

4. 日米韓連携によるサイバー情報共有の深化

5. 制度整備の空白期間への暫定対応

おわりに——「制裁対抗国同盟」の時代のサイバーセキュリティ

参考資料

用語集

エグゼクティブサマリー

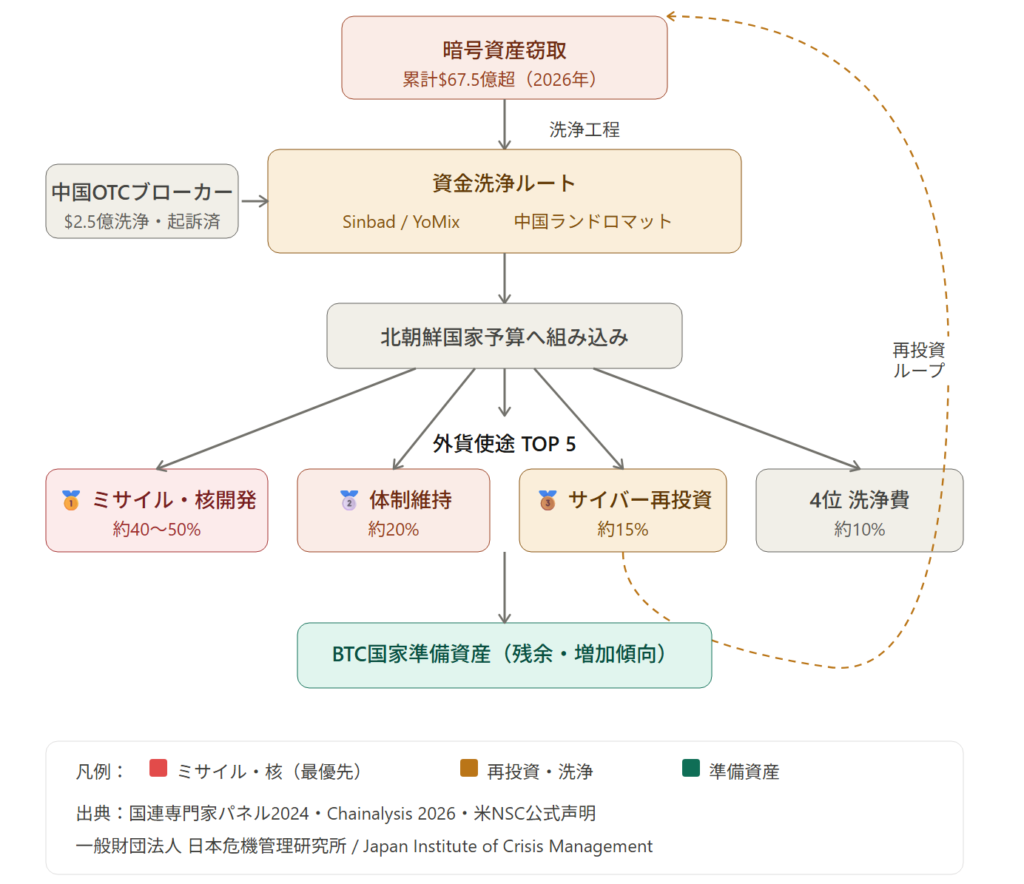

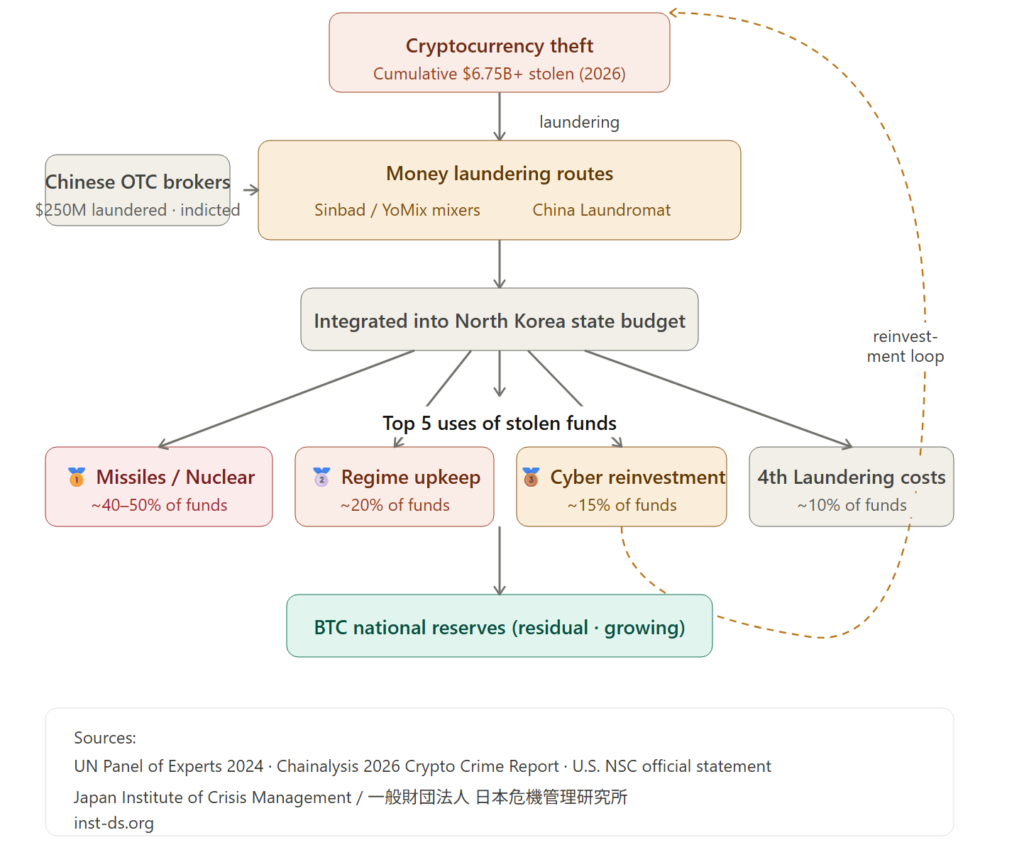

● 北朝鮮が窃取した外貨の最大50%は弾道ミサイル・核兵器開発に充当されている。ホワイトハウスはミサイルプログラムの約半分がサイバー攻撃で賄われていると公式認定した。[1,2]

● 外貨の使途はミサイル・核開発にとどまらず、体制維持・サイバー能力への再投資・高級品輸入・偵察衛星開発など10分野に及ぶ。[3]

● Tornado Cash規制後、北朝鮮はSinbad・YoMix等の代替ミキサーに洗浄ルートを移行しており、資金追跡の難度が一段と高まっている。[4]

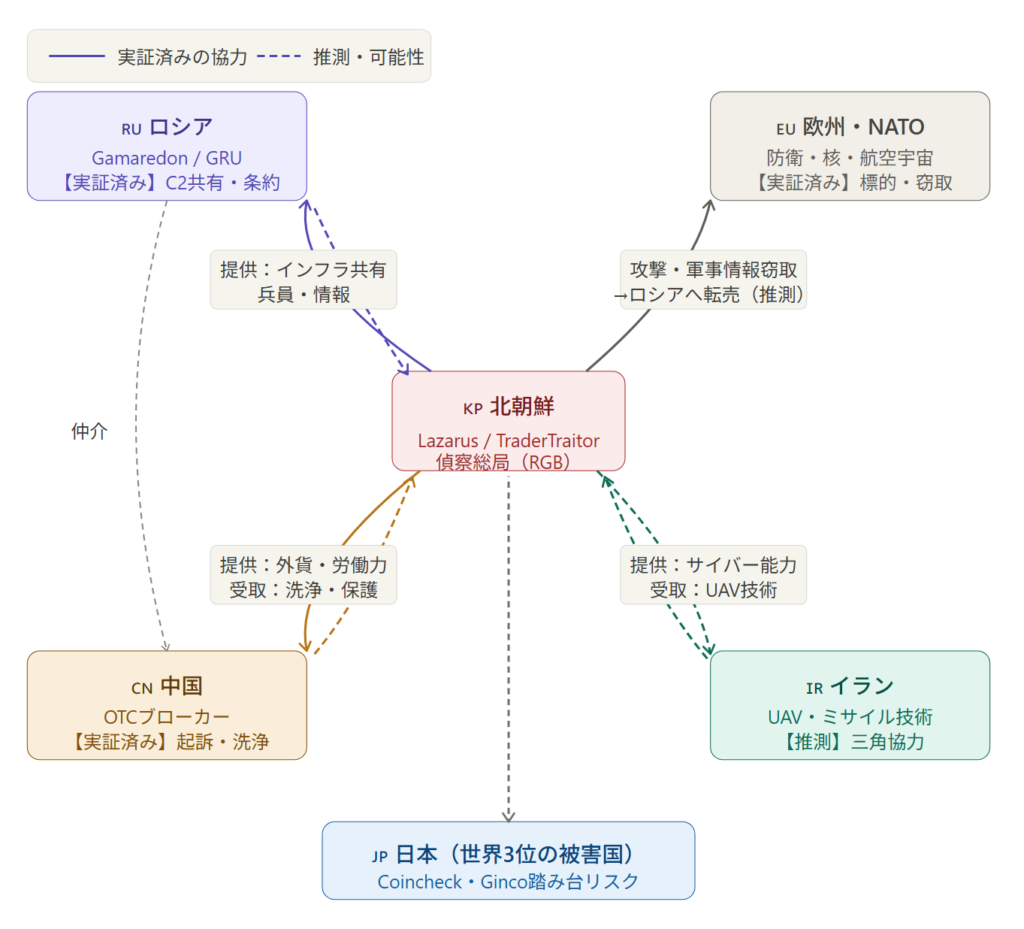

● ロシアとは2024年の条約でサイバー空間の相互防衛を明文化。2025年7月にはLazarusとGamaredonが同一C2サーバーを共用した物的証拠が初めて確認された(IP: 144.172.112.106)。[5]

● 中国は北朝鮮ITワーカーの派遣拠点・資金洗浄ネットワークとして機能しており、2025年に米司法省が中国人1名を起訴。累計2億5,000万ドル超の洗浄関与が記録されている。[9,10]

● イランとはロシアを仲介とした「三角協力」が進展中であり、北朝鮮のサイバー能力・資金調達力とイランのUAV・ミサイル技術が交換されている可能性が高い。[11,13]

● KnowBe4(セキュリティ最大手)でさえ北朝鮮ITワーカーの採用被害を受けており、日本のIT・暗号資産・防衛関連企業における採用審査の強化は喫緊課題である。[14]

● 2027年の法制完全施行まで日本に「空白期間」が存在するが、その間も北朝鮮の攻撃ペースは月5億ドル超で継続。官民連携の暫定的な警報体制の早期整備が急務である。[16,17]

はじめに——「犯罪」から「地政学的戦争」へ

前編では北朝鮮のサイバー攻撃の手口・標的・被害実態を解説した。後編では「なぜ攻撃は止まらないのか」「盗んだ資金はどこへ行くのか」「ロシア・中国・イランとどう連携しているのか」という、より深層の問いに答える。

Bybitの15億ドル、KelpDAOの2億9,000万ドル、Drift Protocolの2億8,500万ドル——これらの数字が意味するのは単なる金融犯罪の被害額ではない。北朝鮮の核ミサイル開発予算であり、金正恩体制の延命資金であり、ロシアへ提供されるサイバーインテリジェンスの対価である。

本稿は北朝鮮のサイバー活動を「国際的なサイバー犯罪シンジケート」ではなく「制裁対抗国同盟の中核プレイヤー」として位置づけ直す試みである。なお本稿では「実証済み事例」と「推測・可能性」を明示的に区別し、読者が情報の確実性を自ら判断できるよう努めた。

第1章 盗取外貨の使い道 TOP 10

——ミサイル・核・体制維持・再投資:「国家存続装置」としての資金循環構造

窃取された暗号資産は即座に換金されるわけではない。一部はビットコインとして保有され、残りは複数の洗浄ルートを経て北朝鮮国家予算に組み込まれる。国連専門家パネル(2024年)・米国家安全保障会議・米財務省の報告書を主な根拠として、その使途は以下の10分野に分類できる。[1,2,3]

| 順位 | 使途分野 | 推定比率 | 主な根拠・参照 |

| 🥇 1位 | 弾道ミサイル開発 | 約40〜50% | 国連専門家パネル2024年報告書[1]。米NSC高官「ミサイル予算の約半分をサイバー犯罪が賄う」と公式声明[2] |

| 🥈 2位 | 核兵器・WMD開発 | (1位に含む) | 米財務省が制裁指定文書で明示[3]。核プログラムへの直接資金供与が対米安全保障上の最大脅威 |

| 🥉 3位 | 体制維持・エリート報酬 | 約20% | 金正恩政権の忠誠ネットワーク維持費。内部崩壊を防ぐ「政治的潤滑油」として機能 |

| 4位 | サイバー能力への再投資 | 約15% | 中国からの低スペックPC大量購入。ハッカー訓練パイプラインを拡大し「自己増殖型」攻撃力を維持 |

| 5位 | 資金洗浄インフラ運営費 | 約10% | 「中国ランドロマット」への手数料(推定10〜20%)。Tornado Cash規制後はSinbad・YoMixに移行[4] |

| 6位 | 海外ITワーカー派遣維持 | (1位に含む) | 40カ国以上・最大15万件の偽造身分維持コスト。派遣ネットワーク管理費も盗取資金から捻出[9] |

| 7位 | 制裁対象高級品輸入 | 少額 | 米司法省が資金洗浄による高級品調達工作員を起訴[9] |

| 8位 | 軍事偵察衛星・無人機開発 | (1位に含む) | 第8回党大会で金正恩が明示した5カ年目標。極超音速ミサイル・無人攻撃ドローンを含む |

| 9位 | 外交・プロキシ工作 | 不明 | 制裁下での秘密外交・海外工作員への資金供給。暗号資産が金融制裁を迂回する唯一の手段として機能 |

| 10位 | BTC等の国家準備資産 | 残余・増加傾向 | 一部専門家は北朝鮮が米中に次ぐ世界有数の国家レベルBTC保有者の可能性を指摘[4,17] |

| 出典注記 | 推定比率は国連専門家パネル2024年報告書[1]・Chainalysis 2025年[4,17]・米国家安全保障会議公開声明[2]を基に集計。「含む上記」は独立した比率ではなく上位項目に内包されることを示す。個別数値は公開情報から推計されたものであり変動を伴う。 |

洗浄ルートの進化:Tornado Cash禁止後の新体制

2022年8月に米財務省がTornado Cashを制裁対象に指定したことで主要洗浄ルートが封鎖された。しかし資金洗浄は止まらなかった。Chainalysisの2025年報告書によれば、[4]北朝鮮はSinbadおよびYoMixへと迅速にルートを移行した。さらに複数のブロックチェーンを経由して追跡を困難にする「チェーンホッピング」手法の高度化も確認されており、ブロックチェーン分析企業さえ完全追跡が困難な状況が生まれている。

一言でいえば、盗取資金は「国家の存続装置」そのものであり、軍事・体制・サイバーの3つの柱を循環的に強化する自己増殖型の構造をなしている。この循環が断ち切られない限り、攻撃は激化こそすれ収束しない。

北朝鮮サイバー攻撃による資金フロー図

第2章 地政学的連鎖——ロシア・中国・イラン・欧州との関係

*注記: 【凡例】 【実証済み】= 一次機関(FBI・NCSC・米司法省等)が公式認定 | 【推測・可能性】= 状況証拠または専門家コミュニティの評価

ロシア——「最も深化したデジタル同盟」

【実証済み】 Lazarus × Gamaredon インフラ共有(2025年7月24日・初の物的証拠)[5]

Gen Digital脅威インテリジェンスが2025年7月24日、GamaredonのC2サーバー追跡中に不審なIPアドレス(144.172.112.106)を検出。その4日後(7月28日)、同一サーバーでLazarus専用マルウェア「InvisibleFerret」のホスティングが確認された。研究者は「中程度の信頼度でインフラ共有が存在する」と評価しており、国家支援APT間の協力を示す前例のない物的証拠として国際的に注目されている。[6]

| なぜ直接証拠が出にくいのか | ロシアが中継役を担うことで、通信ログ・資金フローともにロシア国内で完結し第三者機関による追跡が困難になる。北朝鮮のIPそのものが攻撃フローに現れにくく、状況証拠の積み上げによる「中程度の信頼度」評価が最高水準となるのはこの構造的な理由による。[6] |

【実証済み】 Jumpy Pisces × Playランサムウェアの役割分担型協力[7]

北朝鮮RGBのサブグループ「Jumpy Pisces(別名Andariel)」がロシア系「Play」ランサムウェアグループと協力。北朝鮮が偵察・初期侵入を担い、Playが最終的な身代金攻撃を実行する「分業モデル」が確認された(Palo Alto Networks Unit 42, 2024年10月)。技術と収益を分かち合う実務的連携であり、両国の協力が条約上の義務を超えて現場レベルで機能していることを示す。[7]

【実証済み】 相互防衛条約(2024年)にサイバー条項を明記[8]

2024年署名の北朝鮮・ロシア間「包括的戦略パートナーシップ条約」は、サイバー空間での相互防衛・AI含む科学技術協力・国際サイバー規範の共同形成を明文化。両国のデジタル同盟は「条約上の義務」として法的に確立された。[8]

【推測・可能性】 ロシアが北朝鮮の暗号資産洗浄インフラを制裁回避に利用している可能性[4]

【推測・可能性】 北朝鮮兵士のウクライナ派遣(約1.2万人)を通じてNATO兵器・戦術情報がリアルタイムで北朝鮮に還流している可能性

【推測・可能性】 GamaredonがアクセスしたウクライナのターゲットへLazarusも侵入し、情報をロシアへ提供する「情報ブローカー」的役割が形成されつつある可能性[5,6]

中国——「黙認と実務支援」という構造的共犯

【実証済み】 ITワーカー派遣の支援(米司法省起訴・2025年)[9]

中国国内企業が北朝鮮ITワーカーの就職支援・制裁回避を手伝ったとして、2025年に米司法省が中国人1名を起訴・逮捕(支援額500万ドル超)。中国・ロシアは北朝鮮ITワーカー派遣の主要拠点となっている。[9]

【実証済み】 暗号資産洗浄(2億5,000万ドル・手数料9,100万ドル)[10]

2018年の取引所ハッキングで北朝鮮が窃取した約2億5,000万ドルを、中国人2名が約9,100万ドルの手数料を受け取りながら洗浄したとして米司法省が起訴。「中国ランドロマット」と呼ばれる東南アジア・中国系OTCブローカーネットワークが制裁回避の主要経路として機能していることが確認された。[10]

【推測・可能性】 北朝鮮の新人ハッカーが中国で養成されているという報告(複数のセキュリティ機関)

【推測・可能性】 中国は北朝鮮を「戦略的緩衝国」として維持する地政学的利益からサイバー協力を黙認——米中対立が深まるほどこの黙認は強化される構造[13]

イラン——「三角協力」の一角

【実証済み】 ODNIがロシア・イランの軍事サプライヤー関係を認定(ODNI 2025年年次脅威評価)[11]

米国ODNI 2025年脅威評価報告書は、イランがロシアへの主要な軍事サプライヤー(特にUAV)となっており、その見返りとしてモスクワがテヘランに軍事技術支援・情報・サイバー能力向上を提供していると明示。北朝鮮もロシアへ弾薬・ミサイル・戦闘部隊を派遣しており、「制裁対抗国同盟」内のサイバー協力が進展している。[11]

【推測・可能性】 北朝鮮のサイバー能力・資金調達力とイランのUAV・弾道ミサイル技術がロシアを仲介として交換される「三角協力」——直接証拠は現時点で限定的だが、専門家コミュニティの評価は高い。[13]

【推測・可能性】 北朝鮮が「盗取した軍事技術情報」をイランへ提供し、イランの核・ミサイル開発を間接的に支援している可能性

欧州・ウクライナ——「標的」かつ「情報源」

【実証済み】 Andarielによる防衛・航空宇宙・核関連情報の世界規模窃取(FBI/CISA/NSA/NCSC-UK 合同勧告 AA24-207A, 2024年7月)[12]

英米韓が合同発表した勧告は、Andarielが防衛・航空宇宙・核・エンジニアリング分野の組織を世界規模で侵害し、軍用航空機・海事・ウラン処理に関するテラバイト規模の機密情報を窃取していることを明示。NATO加盟国も標的に含まれる。[12]

【推測・可能性】 ウクライナ関連の情報(NATO兵器システム・戦術データ・防空ネットワーク)を北朝鮮が窃取しロシアに提供する「情報ブローカー」役——状況証拠は強固だが物的証拠は未確認[5,12]

北朝鮮を中心とした地政学的サイバー連携マップ

関係性の全体マップ

| 相手 | 北朝鮮が提供するもの | 北朝鮮が受け取るもの |

| 🇷🇺 ロシア | インフラ共有・兵員派遣・ウクライナ情報提供[5,7,8] | 技術支援・洗浄ルート・制裁回避手段[4,8] |

| 🇨🇳 中国 | 制裁回避外貨(手数料)・労働力[9,10] | 政治的保護・洗浄インフラ・ハッカー訓練[10,13] |

| 🇮🇷 イラン(推測) | サイバー能力・資金調達ノウハウ[11,13] | UAV・弾道ミサイル技術[11,13] |

| 🇪🇺 欧州・NATO(標的) | 軍事・核技術情報の窃取(一方的)[12] | (情報をロシアへ転売の可能性)[5,12] |

第3章 「情報売買」という切り口——実態と可能性

北朝鮮のサイバー活動における「情報売買」は、確実性の異なる3つのレベルで評価する必要がある。

レベル1 確認済み——軍事・技術情報の組織的窃取

Andarielによる防衛・航空宇宙・核関連情報の窃取は、FBI・NCSCが公式に認定している。[12]窃取した情報は北朝鮮自身の兵器開発に直接活用されており、一部がロシアへの「情報提供」として同盟強化の対価となっている可能性は合理的に推論できる。

レベル2 状況証拠あり——ロシアへのウクライナ関連情報提供

Lazarus-Gamaredonインフラ共有(2025年7月)[5]・相互防衛条約サイバー条項(2024年)[8]・北朝鮮兵士のウクライナ派遣(約1.2万人)という3つの確認済み事実を重ね合わせると、NATOに関するサイバーインテリジェンスがロシアに提供されているという推論は状況証拠レベルで強く支持される。直接証拠が出にくいのはロシアが中継役として機能し追跡が構造的に困難なためである。

レベル3 推測——第三国市場での情報販売

「ダークウェブ上で北朝鮮が窃取した企業・政府データを第三国に販売する」というビジネスモデルは現時点では推測の域を出ない。ただし北朝鮮のサイバー部隊が「多角的収益モデル」へ移行しつつあるという仮説は攻撃対象の多様化(製薬・研究機関・政府・軍事)から合理的に導かれる。[13]

第4章 日本への示唆——「地政学的脅威」として再定義する

前編では日本が被害額ベースで世界3位の標的国(Coincheck $5.3億、Ginco踏み台によるBybit $15億)であることを示した。後編の文脈では、さらに深刻な問題が浮かび上がる。北朝鮮のサイバー攻撃は「金融犯罪」ではなく、日本の同盟国への戦略的攻撃の一部であり、ロシアの軍事行動を間接支援する「地政学的連鎖」の中に組み込まれている。[15]

1. 認識のアップデートが急務

北朝鮮のサイバー攻撃を「暗号資産犯罪」として捉えるフレームは既に陳腐化している。「犯罪対応」ではなく「国家安全保障対応」への政策的転換が必要である。盗取資金がミサイル開発に転用され、窃取情報がロシアに流れ、ロシアがウクライナで使用するという連鎖は日本の同盟網への直接的な脅威である。[1,12]

2. 踏み台リスクへの対策強化

Ginco事件が示した「日本企業が踏み台となって史上最大の窃盗事件が実現する」というリスクは、個別企業のセキュリティ問題ではなく国家レベルのサプライチェーンセキュリティ問題である。重要インフラ・防衛関連企業の取引先・委託先を含むサプライチェーン全体の審査が必要である。[18]

3. 偽ITワーカー問題——KnowBe4事件が示す普遍的リスク

セキュリティ啓発トレーニング最大手のKnowBe4でさえ、ビデオ面接・身元確認を実施していたにもかかわらずディープフェイクと偽造書類によって突破された(2024年)。[14]「自社は大丈夫」という安心感の根拠のなさを示している。日本のIT・Web3・暗号資産・防衛関連企業における採用審査の抜本的強化——多段階本人確認・オンボーディング後の行動監視——が不可欠である。

4. 日米韓連携によるサイバー情報共有の深化

2024年の日米韓サイバー協力枠組みを実効化し、TraderTraitorの攻撃インジケーター(IoC)・新型マルウェアのシグネチャ・攻撃インフラ情報をリアルタイムで共有する体制の構築が急務である。Bybit事件ではGinco侵害から本攻撃まで半年以上の空白があり、その間に情報共有があれば被害を防げた可能性がある。[15,18]

5. 制度整備の空白期間への暫定対応

2025年5月のサイバー防衛法改正と2025年7月のNCO創設は重要な前進だが、2027年の完全施行まで、NCOは法的な能動的防御権限を持たず、民間への情報提供範囲も限定的である。[16]同期間に北朝鮮の攻撃ペース(月5億ドル超)が続けば、日本の暗号資産・フィンテック・防衛関連企業が次の大型攻撃の標的となるリスクは現実的である。[17] 官民連携による暫定的な早期警報体制・インシデント情報共有プラットフォームの整備が求められる。

おわりに——「制裁対抗国同盟」の時代のサイバーセキュリティ

前後編を通じて明らかになったのは、北朝鮮のサイバー活動が「孤立した犯罪国家による略奪」から「ロシア・中国・イランを軸とした制裁対抗国同盟の戦略的ツール」へと質的転換を遂げているという事実である。

2025年7月のLazarus-Gamaredonインフラ共有の発見を「前例のない出来事」と評したGen Digitalの言葉は重い。[5] 国家支援APTグループ間の協力は、これまでのサイバーセキュリティの想定を超えた新しい脅威モデルを要求する。「同盟対同盟」のサイバー戦の時代が到来している。

日本にとってこれは対岸の火事ではない。Coincheckで世界3位の被害国となり、Gincoを踏み台にして史上最大の窃盗に加担させられた日本は、すでにこの地政学的サイバー戦争の最前線に立たされている。問われているのは、その認識を持って行動できるかどうかである。

参考資料

本文中の [数字] は以下の番号に対応する。

一次資料(政府機関・国際機関)

[1] 国連安全保障理事会 北朝鮮制裁委員会 専門家パネル報告書, 2024年

[2] ホワイトハウス国家安全保障会議(NSC)高官声明, 2023年(Anne Neuberger副補佐官ブリーフィング)

[3] U.S. Department of the Treasury, Treasury Sanctions North Korean State-Sponsored Malicious Cyber Groups, 2019年

[4] Chainalysis, 2026 Crypto Crime Report, 2025年12月

[5] Gen Digital Threat Intelligence, Lazarus and Gamaredon Infrastructure Sharing, 2025年7月24日

[6] Gen Digital, 帰属信頼度評価(MITRE ATT&CKフレームワーク準拠), 2025年7月

[7] Palo Alto Networks Unit 42, Jumpy Pisces Engages in Play Ransomware, 2024年10月

[8] Comprehensive Strategic Partnership Treaty between the Russian Federation and the DPRK, 2024年6月

[9] U.S. Department of Justice, Chinese National Arrested for Facilitating North Korean IT Workers, 2025年

[10] U.S. Department of Justice, Two Chinese Nationals Charged for Laundering over $100 Million in Cryptocurrency, 2020年3月(一連の洗浄工作の累計額。個別起訴は1億ドル超)

[11] ODNI, Annual Threat Assessment of the U.S. Intelligence Community, 2025年3月

[12] FBI / CISA / NSA / NCSC-UK, Cybersecurity Advisory AA24-207A, 2024年7月25日

研究機関・シンクタンク

[13] CSIS, Hidden Enablers: Third Countries in North Korea’s Cyber Playbook, 2025年7月

[14] KnowBe4, How a North Korean IT Worker Tried to Infiltrate Us, 2024年(同社公式ブログ)

[15] 警察庁・金融庁, 北朝鮮TraderTraitorによるサイバー攻撃に関する注意喚起, 2024年12月24日

[16] 内閣サイバーセキュリティセンター(NISC)「重要インフラの情報セキュリティ対策に係る第4次行動計画」(2022年)および2025年改正サイバー防衛法

[17] Chainalysis, North Korea’s Crypto Theft and What It Funds, 2025年

[18] FBI Advisory, North Korean Cyber Actors Targeting the Cryptocurrency Industry, 2024年9月

[19] TRM Labs, North Korea and the Industrialization of Cryptocurrency Theft, 2025年

報道・専門誌

[20] WIRED.jp, 北朝鮮ITワーカーの日常が流出データで明るみに, 2025年

[21] 朝鮮日報・聯合ニュース, 北朝鮮IT労働者の海外派遣実態調査, 2024〜2025年

[22] CoinDesk, Lazarus Group Has Become Especially Dangerous With New Mach-O Man Attack, 2026年4月

用語集

| 用語 | 解説 |

| 偵察総局(RGB) | 北朝鮮の対外情報・工作機関。Lazarus・TraderTraitor・Andariel・Bluenoroffなど主要なサイバー部隊を傘下に持つ。 |

| Gamaredon | ロシア連邦保安局(FSB)傘下とされるウクライナ専門のサイバー諜報グループ。2025年7月にLazarusとのC2インフラ共有が物的証拠として初確認された。[5,6] |

| 制裁対抗国同盟 | 米国・EU主導の経済制裁に対抗するロシア・中国・北朝鮮・イランの非公式連合体。軍事・技術・サイバー・資金調達の各分野で相互補完的な協力関係を築きつつある。 |

| 中国ランドロマット(China Laundromat) | 北朝鮮が盗取した暗号資産を換金するために利用する中国系OTCブローカーや地下銀行ネットワークの総称。Tornado Cash規制後はSinbad・YoMixが後継として台頭。[4,10] |

| Sinbad / YoMix | Tornado Cash規制(2022年)後に北朝鮮が主に使用している暗号資産ミキサー。SinbadはFBIが2023年11月に摘発したが後継サービスが続出しており、洗浄ルートの根絶は困難。[4] |

| チェーンホッピング(Chain Hopping) | 複数のブロックチェーンを経由して資金を転送することで追跡を困難にする洗浄手法。ブリッジプロトコルを多重利用することでブロックチェーン分析企業さえ完全追跡が困難な状況を生む。 |

| Jumpy Pisces(別名:Andariel) | 北朝鮮RGBサブグループ。ロシアのPlayランサムウェアグループと協力し、侵入・偵察と最終的な恐喝攻撃を分業する「役割分担型協力」が2024年に確認された。[7] |

| Bluenoroff | Lazarusのサブグループで金融機関専門部隊。SWIFTシステム攻撃・暗号資産取引所攻撃を専門とし、11カ国以上の金融機関を標的にした記録がある。 |

| OTCブローカー(Over-The-Counter Broker) | 取引所を介さず当事者間で直接暗号資産を売買する業者。規制が緩く、マネーロンダリングに悪用されやすい。北朝鮮の主要換金経路の一つ。[10] |

| IoC(Indicators of Compromise) | サイバー攻撃の痕跡を示す技術的指標(不審なIP・ファイルハッシュ・ドメイン等)。組織間で共有することで類似攻撃の事前検知・遮断が可能になる。[18] |

| NCO(国家サイバーセキュリティ局) | 日本が2025年7月にNISCを改組して創設した新機関。能動的サイバー防御の司令塔として機能し、2027年の完全施行まで法的な能動的防御権限は限定的。[16] |

| KnowBe4事件(2024年) | セキュリティ啓発トレーニング最大手の米KnowBe4が北朝鮮ITワーカーをリモートエンジニアとして採用してしまった事件。ビデオ面接・身元確認を実施していたにもかかわらずディープフェイクと偽造書類で突破された。同社が自社ブログで詳細を公開し業界に警鐘を鳴らした。[14] |

© 2026 一般財団法人 日本危機管理研究所 無断転載禁止

舩山 美保 理事・主任研究員

国際政治経済学・心理学を基盤にサイバーセキュリティインテリジェンスを専門とする。ISO/IEC JTC1 SC28副国際幹事を歴任し、国際規格の策定プロセスを主導した経験を持つ。現在はAIリスク・情報戦・危機管理政策を横断的に研究している。

[Part II] Stolen Funds Become Missiles, Intelligence Flows to Russia — The Full Picture of North Korea’s “Geopolitical Cyber Alliance”

Uses of Illicit Foreign Currency · International Cyber Alliances · Intelligence Trade

A National Security Threat Beyond ‘Cryptocurrency Crime’

Stolen funds become missiles. Intelligence flows to Russia. China launders the money. North Korea sits at the heart of a “geopolitical cyber alliance.”

May 9, 2026

Japan Institute of Crisis Management

Author: Miho Funayama

Executive Summary

● Up to 50% of North Korea’s stolen foreign currency is allocated to ballistic missile and nuclear weapons development. The White House has officially acknowledged that approximately half of the missile program is financed through cybercrime. [1, 2]

● Uses of stolen funds span 10 categories beyond missiles and nuclear development, including regime maintenance, reinvestment in cyber capabilities, luxury goods imports, and reconnaissance satellite development. [3]

● Following Tornado Cash sanctions, North Korea migrated to Sinbad and YoMix, significantly increasing the difficulty of asset tracing. [4]

● A 2024 treaty with Russia explicitly codified mutual cyber-defense obligations. In July 2025, the first physical evidence of Lazarus and Gamaredon sharing a C2 server was confirmed (IP: 144.172.112.106). [5]

● China functions as a deployment hub for North Korean IT workers and a money laundering network. In 2025, the U.S. DOJ indicted one Chinese national; documented laundering involvement exceeds $250 million. [9, 10]

● A “triangular cooperation” brokered through Russia with Iran is advancing. North Korea’s cyber capabilities and fundraising capacity are likely being exchanged for Iran’s UAV and missile technology. [11, 13]

● Even KnowBe4, a leading cybersecurity firm, fell victim to hiring a North Korean IT worker. Strengthening recruitment screening at Japanese IT, cryptocurrency, and defense-related firms is an urgent priority. [14]

● Japan faces a “gap period” until full legislative implementation in 2027, during which North Korea’s attack pace — exceeding $500 million per month — will continue. Early establishment of a public-private interim early-warning system is urgently needed. [16, 17]

Introduction — From “Crime” to “Geopolitical Warfare”

Part I examined the methods, targets, and scale of North Korean cyberattacks. Part II addresses deeper questions: Why do the attacks never stop? Where does the stolen money go? How does North Korea coordinate with Russia, China, and Iran?

Bybit’s $1.5 billion. KelpDAO’s $290 million. Drift Protocol’s $285 million. (For details on each incident, see Part I.)These figures represent more than the financial losses of cybercrime. They constitute North Korea’s nuclear missile development budget, the funds sustaining the Kim Jong-un regime, and the currency of intelligence provided to Russia.

This paper reframes North Korea’s cyber activities — not as operations of an “international cybercriminal syndicate,” but as those of a “core player in the anti-sanctions alliance.” Throughout this article, a clear distinction is maintained between “verified cases” and “speculation/possibilities” so that readers can independently assess the reliability of each claim.

Chapter 1: Top 10 Uses of Stolen Foreign Currency

Missiles, Nuclear Weapons, Regime Maintenance, Reinvestment: The Self-Sustaining Financial Cycle of a “State Survival Machine”

Stolen cryptocurrency is not immediately converted to cash. Some is held as Bitcoin; the remainder enters North Korea’s national budget through multiple laundering channels. Drawing primarily on reports from the UN Panel of Experts (2024), the U.S. National Security Council, and the U.S. Treasury Department, the uses can be classified into 10 categories. [1, 2, 3]

| Rank | Category | Est. Share | Key Evidence / Source |

| 🥇 1st | Ballistic Missile Development | ~40–50% | UN Panel of Experts 2024 [1]. U.S. NSC official: “Cybercrime funds ~half the missile budget” [2] |

| 🥈 2nd | Nuclear Weapons / WMD Development | (Incl. in 1st) | Explicitly stated in U.S. Treasury sanctions designation documents [3]. The foremost threat to U.S. national security |

| 🥉 3rd | Regime Maintenance / Elite Rewards | ~20% | Operating costs of Kim Jong-un’s loyalty network. Functions as “political lubricant” to prevent internal collapse |

| 4th | Reinvestment in Cyber Capabilities | ~15% | Bulk purchase of low-spec PCs from China. Expands hacker training pipelines to sustain “self-replicating” attack capability |

| 5th | Money Laundering Infrastructure | ~10% | Fees to the “China Laundromat” (~10–20%). Shifted to Sinbad and YoMix post-Tornado Cash [4] |

| 6th | Overseas IT Worker Deployment | (Incl. in 1st) | Costs of maintaining 150,000+ fraudulent identities across 40+ countries. Network management fees also drawn from stolen funds [9] |

| 7th | Sanctioned Luxury Goods Imports | Small | U.S. DOJ indicted agents for luxury goods procurement via money laundering [9] |

| 8th | Military Recon Satellites / Drones | (Incl. in 1st) | Five-year targets stated by Kim Jong-un at the 8th Party Congress. Includes hypersonic missiles and unmanned attack drones |

| 9th | Diplomatic / Proxy Operations | Unknown | Secret diplomacy and funding of overseas agents. Cryptocurrency is the sole instrument for circumventing financial sanctions |

| 10th | BTC and Other National Reserve Assets | Residual; growing | Some analysts suggest North Korea may be among the world’s largest state-level Bitcoin holders after the U.S. and China [4, 17] |

Note: Estimated proportions are aggregated from the UN Panel of Experts 2024 Report [1], Chainalysis 2025 [4, 17], and NSC public statements [2]. “Incl. above” indicates a category is subsumed within a higher-ranked item and does not represent an independent proportion.

Evolution of Money Laundering Routes: The New Framework After the Tornado Cash Ban

When the U.S. Treasury Department sanctioned Tornado Cash in August 2022, the primary laundering route was shut down — yet money laundering did not stop. According to Chainalysis’s 2025 report [4], North Korea swiftly migrated to Sinbad and YoMix. The sophistication of “chain hopping” — routing funds through multiple blockchains to frustrate tracking — has also increased to the point where even blockchain analytics firms find complete tracing difficult.

In short, stolen funds constitute the very “survival machinery of the state,” forming a self-sustaining cycle that reinforces the three pillars of military capability, regime stability, and cyber capacity. Until this cycle is broken, the attacks will only intensify — they will not subside.

Figure: North Korea Cyber Attack Funding Flow Diagram

Chapter 2: The Geopolitical Chain — Relations with Russia, China, Iran, and Europe

| Legend: [Verified] = Officially confirmed by primary agencies (FBI, NCSC, U.S. DOJ, etc.) | [Speculative/Possible] = Based on circumstantial evidence or expert community assessment |

Russia — “The Most Deeply Developed Digital Alliance”

[Verified] Lazarus × Gamaredon Infrastructure Sharing (July 24, 2025 — First Physical Evidence) [5]

On July 24, 2025, Gen Digital Threat Intelligence detected a suspicious IP address (144.172.112.106) while tracking Gamaredon’s C2 server. Four days later (July 28), hosting of the Lazarus-exclusive malware “InvisibleFerret” was confirmed on the same server. Researchers assessed “moderate confidence in the existence of infrastructure sharing” — drawing international attention as unprecedented physical evidence of cooperation between state-sponsored APT groups. [6]

| Why direct evidence is difficult to obtain: Because Russia acts as an intermediary, communications logs and financial flows are contained within Russian territory, making third-party tracking structurally difficult. North Korean IPs rarely appear directly in attack chains; a “moderate confidence” assessment derived from accumulated circumstantial evidence represents the highest attainable standard for this structural reason. [6] |

[Verified] Jumpy Pisces × Play Ransomware Role-Division Cooperation [7]

The North Korean RGB sub-group “Jumpy Pisces” (a.k.a. Andariel) cooperated with the Russian-linked “Play” ransomware group. A “division-of-labor model” was confirmed (Palo Alto Networks Unit 42, October 2024): North Korea handles reconnaissance and initial intrusion; Play executes the final ransom attack. This practical cooperation — sharing both techniques and revenue — demonstrates that bilateral collaboration functions at the operational level, beyond mere treaty obligations. [7]

[Verified] Mutual Defense Treaty (2024) Explicitly Includes Cyber Provisions [8]

The “Comprehensive Strategic Partnership Treaty” signed between North Korea and Russia in 2024 codifies mutual defense in cyberspace, scientific and technological cooperation including AI, and joint shaping of international cyber norms. The digital alliance between the two states is now legally established as a “treaty obligation.” [8]

[Speculative/Possible] Russia may be utilizing North Korea’s cryptocurrency laundering infrastructure to evade its own sanctions. [4]

[Speculative/Possible] NATO weapons systems and tactical intelligence may be flowing back to North Korea in real time via the ~12,000 North Korean troops deployed to Ukraine.

[Speculative/Possible] An “intelligence broker” role may be forming, in which Lazarus infiltrates Ukrainian targets already accessed by Gamaredon and feeds the intelligence to Russia. [5, 6]

China — “Structural Complicity Through Acquiescence and Practical Support”

[Verified] Support for IT Worker Deployment (U.S. DOJ Indictment, 2025) [9]

In 2025, the U.S. DOJ indicted and arrested one Chinese national for assisting North Korean IT workers with job placement and sanctions evasion (support value exceeding $5 million). China and Russia serve as the primary deployment hubs for North Korean IT workers. [9]

[Verified] Cryptocurrency Laundering ($250 Million; $91 Million in Fees) [10]

The U.S. DOJ indicted two Chinese nationals for laundering approximately $250 million stolen by North Korea in a 2018 exchange hack, collecting approximately $91 million in fees. The “China Laundromat” — a network of Southeast Asian and Chinese OTC brokers — has been confirmed as a primary channel for sanctions evasion. [10]

[Speculative/Possible] Multiple security agencies have reported that novice North Korean hackers are being trained in China.

[Speculative/Possible] China tacitly permits cyber cooperation due to the geopolitical benefit of maintaining North Korea as a “strategic buffer state” — a dynamic that strengthens as U.S.-China tensions deepen. [13]

Iran — “One Corner of a Triangular Cooperation”

[Verified] ODNI Confirms Russia-Iran Military Supplier Relationship (ODNI Annual Threat Assessment 2025) [11]

The ODNI 2025 Threat Assessment explicitly states that Iran has become Russia’s primary military supplier (particularly UAVs), and that in return Moscow is providing Tehran with military technology assistance, intelligence, and enhanced cyber capabilities. North Korea is also deploying ammunition, missiles, and combat troops to Russia, indicating that cyber cooperation within the “anti-sanctions alliance” is advancing. [11]

[Speculative/Possible] A “triangular cooperation” is taking shape in which North Korea’s cyber capabilities and fundraising capacity are exchanged for Iran’s UAV and ballistic missile technology, brokered through Russia. Direct evidence is currently limited, but expert community assessments are strong. [13]

[Speculative/Possible] North Korea may be providing stolen military technology intelligence to Iran, indirectly supporting Iran’s nuclear and missile development.

Europe and Ukraine — “Both Target and Intelligence Source”

[Verified] Andariel’s Global Theft of Defense, Aerospace, and Nuclear Intelligence (FBI/CISA/NSA/NCSC-UK Joint Advisory AA24-207A, July 2024) [12]

The joint advisory issued by the U.S., U.K., and South Korea explicitly states that Andariel has compromised organizations worldwide in the defense, aerospace, nuclear, and engineering sectors, stealing terabytes of classified information related to military aviation, maritime operations, and uranium processing. NATO member states are among the targets. [12]

[Speculative/Possible] An “intelligence broker” role in which North Korea steals Ukraine-related information (NATO weapons systems, tactical data, air defense networks) and provides it to Russia — circumstantial evidence is strong, but physical evidence remains unconfirmed. [5, 12]

Figure: Geopolitical Cyber Alliance Map Centered on North Korea

Overall Relationship Map

| Partner | What North Korea Provides | What North Korea Receives |

| Russia | Infrastructure sharing · troop deployment · Ukraine intelligence [5,7,8] | Technical support · laundering routes · sanctions evasion tools [4,8] |

| China | Sanctions-evading foreign currency (fees) · labor [9,10] | Political protection · laundering infrastructure · hacker training [10,13] |

| Iran (speculative) | Cyber capabilities · fundraising know-how [11,13] | UAV · ballistic missile technology [11,13] |

| Europe / NATO (target) | Military & nuclear intelligence theft (unilateral) [12] | (Possible resale of intelligence to Russia) [5,12] |

Chapter 3: The “Intelligence Trade” Lens — Reality and Possibilities

North Korea’s “intelligence trade” activities must be assessed at three levels of certainty.

Level 1 — Confirmed: Systematic Theft of Military and Technical Intelligence

Andariel’s theft of defense, aerospace, and nuclear-related intelligence has been officially confirmed by the FBI and NCSC. [12] The stolen intelligence is directly applied to North Korea’s own weapons development. It is reasonable to infer that some of it has also served as a “provision of intelligence” to Russia — functioning as a currency for alliance-building.

Level 2 — Circumstantial Evidence: Provision of Ukraine-Related Intelligence to Russia

Combining three confirmed facts — the Lazarus-Gamaredon infrastructure sharing (July 2025) [5], the cyber provisions of the mutual defense treaty (2024) [8], and the deployment of approximately 12,000 North Korean troops to Ukraine — the inference that cyber intelligence related to NATO is being provided to Russia is strongly supported at the level of circumstantial evidence. The absence of direct evidence is structurally attributable to Russia functioning as an intermediary that frustrates tracing.

Level 3 — Speculative: Intelligence Sales in Third-Country Markets

The business model of “selling stolen corporate and government data on the dark web to third countries” remains speculative at this point. Nevertheless, the hypothesis that North Korea’s cyber units are shifting toward a “diversified revenue model” is reasonably supported by the expanding range of attack targets (pharmaceuticals, research institutions, government agencies, military). [13]

Chapter 4: Implications for Japan — Redefining the Threat as “Geopolitical”

Part I demonstrated that Japan is the world’s third-largest target by damage (Coincheck $530 million; Bybit $1.5 billion via the Ginco pivot). In the context of Part II, an even more serious issue emerges. North Korean cyberattacks are not mere “financial crimes” — they are part of a strategic offensive against Japan’s allies, embedded within a “geopolitical chain” that indirectly supports Russia’s military operations. [15]

1. An Urgent Need to Update Our Understanding

The framing of North Korean cyberattacks as “cryptocurrency crime” is already obsolete. A policy shift is needed — from “criminal response” to “national security response.” The chain in which stolen funds are diverted to missile development, stolen intelligence flows to Russia, and Russia deploys it in Ukraine constitutes a direct threat to Japan’s alliance network. [1, 12]

2. Strengthening Defenses Against Pivot-Point Risk

The risk exposed by the Ginco incident — that a Japanese company can serve as a pivot point enabling the largest theft in history — is not a matter of individual corporate security but a national-level supply chain security issue. Comprehensive vetting of entire supply chains, including suppliers and contractors of critical infrastructure and defense-related firms, is required. [18]

3. The Fake IT Worker Problem — The Universal Risk Exposed by the KnowBe4 Incident

Even KnowBe4 — the world’s largest security awareness training provider — was defeated by deepfakes and forged documents despite conducting video interviews and identity checks (2024). [14] This illustrates the groundlessness of any “it won’t happen to us” assurance. Fundamental strengthening of recruitment screening at Japanese IT, Web3, cryptocurrency, and defense-related firms — including multi-step identity verification and post-onboarding behavioral monitoring — is indispensable.

4. Deepening Cyber Intelligence Sharing Through Japan-U.S.-ROK Cooperation

Operationalizing the 2024 Japan-U.S.-ROK cyber cooperation framework, and urgently building a real-time sharing system for TraderTraitor attack indicators (IoCs), new malware signatures, and attack infrastructure information, is a pressing priority. In the Bybit incident, more than six months elapsed between the Ginco compromise and the main attack — a window during which information sharing could potentially have prevented the damage. [15, 18]

5. Interim Measures During the Legislative Gap Period

The May 2025 amendment to the Cyber Defense Law and the July 2025 establishment of the NCO represent important progress — but until full implementation in 2027, the NCO lacks legal authority for active cyber defense, and the scope of information provision to the private sector remains limited. [16] If North Korea’s attack pace (exceeding $500 million per month) continues throughout this period, the risk that Japanese cryptocurrency, fintech, and defense-related firms will become targets of the next major attack is very real. [17] Establishment of an interim public-private early-warning and incident information-sharing platform is urgently needed.

Conclusion — Cybersecurity in the Age of the “Anti-Sanctions Alliance”

What both parts of this series have made clear is that North Korea’s cyber activities have undergone a qualitative transformation — from “plunder by an isolated criminal state” to a “strategic tool of the anti-sanctions alliance anchored by Russia, China, and Iran.”

Gen Digital’s characterization of the July 2025 discovery of Lazarus-Gamaredon infrastructure sharing as “an unprecedented event” carries real weight. [5] Cooperation between state-sponsored APT groups demands a new threat model that exceeds prior assumptions in cybersecurity. The era of “alliance versus alliance” cyber warfare has arrived.

For Japan, this is not a distant concern. Having become the world’s third-largest victim country through Coincheck, and having been co-opted as a pivot point in the largest theft in history through Ginco, Japan is already on the front lines of this geopolitical cyberwar. The question is whether Japan can recognize this reality — and act on it.

References

Primary Sources (Government and International Bodies)

[1] UN Security Council Panel of Experts Report on DPRK Sanctions, 2024

[2] White House National Security Council Senior Official Statement, 2023 (Anne Neuberger Deputy Advisor Briefing)

[3] U.S. Department of the Treasury, Treasury Sanctions North Korean State-Sponsored Malicious Cyber Groups, 2019

[4] Chainalysis, 2026 Crypto Crime Report, December 2025

[5] Gen Digital Threat Intelligence, Lazarus and Gamaredon Infrastructure Sharing, July 24, 2025

[6] Gen Digital, Attribution Confidence Assessment (MITRE ATT&CK Framework), July 2025

[7] Palo Alto Networks Unit 42, Jumpy Pisces Engages in Play Ransomware, October 2024

[8] Comprehensive Strategic Partnership Treaty between the Russian Federation and the DPRK, June 2024

[9] U.S. Department of Justice, Chinese National Arrested for Facilitating North Korean IT Workers, 2025

[10] U.S. Department of Justice, Two Chinese Nationals Charged for Laundering over $100 Million in Cryptocurrency, March 2020(Cumulative total across a series of laundering operations; individual indictment covers $100M+)

[11] ODNI, Annual Threat Assessment of the U.S. Intelligence Community, March 2025

[12] FBI / CISA / NSA / NCSC-UK, Cybersecurity Advisory AA24-207A, July 25, 2024

Research Institutions and Think Tanks

[13] CSIS, Hidden Enablers: Third Countries in North Korea’s Cyber Playbook, July 2025

[14] KnowBe4, How a North Korean IT Worker Tried to Infiltrate Us, 2024 (Official Company Blog)

[15] National Police Agency / Financial Services Agency, Cybersecurity Advisory on North Korea’s TraderTraitor Cyberattacks, December 24, 2024

[16] Cabinet Cybersecurity Center (NISC), Fourth Action Plan for Critical Infrastructure Information Security Measures (2022), and the 2025 Amendment to the Cyber Defense Law

[17] Chainalysis, North Korea’s Crypto Theft and What It Funds, 2025

[18] FBI Advisory, North Korean Cyber Actors Targeting the Cryptocurrency Industry, September 2024

[19] TRM Labs, North Korea and the Industrialization of Cryptocurrency Theft, 2025

Press and Specialist Publications

[20] WIRED Japan, North Korean IT Workers’ Daily Lives Revealed in Leaked Data, 2025

[21] Chosun Ilbo / Yonhap News, Investigative Report on Overseas Deployment of North Korean IT Workers, 2024–2025

[22] CoinDesk, Lazarus Group Has Become Especially Dangerous With New Mach-O Man Attack, April 2026

Glossary

| Term | Definition |

| Reconnaissance General Bureau (RGB) | North Korea’s foreign intelligence and operations agency. Oversees major cyber units including Lazarus, TraderTraitor, Andariel, and Bluenoroff. |

| Gamaredon | A cyber espionage group linked to Russia’s FSB, specializing in Ukraine. Physical evidence of C2 infrastructure sharing with Lazarus was confirmed for the first time in July 2025. [5, 6] |

| Anti-Sanctions Alliance | An informal coalition of Russia, China, North Korea, and Iran countering U.S.- and EU-led economic sanctions. These states are building mutually complementary cooperation across military, technology, cyber, and financial domains. |

| China Laundromat | A collective term for the Chinese OTC broker and underground banking networks North Korea uses to convert stolen cryptocurrency. Sinbad and YoMix have emerged as successors following Tornado Cash sanctions. [4, 10] |

| Sinbad / YoMix | Cryptocurrency mixers primarily used by North Korea after Tornado Cash sanctions (2022). The FBI seized Sinbad in November 2023, but successor services continue to proliferate, making the elimination of laundering routes difficult. [4] |

| Chain Hopping | A laundering technique in which funds are routed through multiple blockchains to frustrate tracking. Multi-layer use of bridge protocols makes complete tracing difficult even for blockchain analytics firms. |

| Jumpy Pisces (a.k.a. Andariel) | A North Korean RGB sub-group. A “division-of-labor cooperation” model with Russia’s Play ransomware group — dividing responsibilities for intrusion/reconnaissance and final extortion — was confirmed in 2024. [7] |

| Bluenoroff | A Lazarus sub-group specializing in financial institutions. Specializes in SWIFT system attacks and cryptocurrency exchange attacks, with a documented record of targeting financial institutions in 11+ countries. |

| OTC Broker (Over-The-Counter) | Operators who buy and sell cryptocurrency directly between parties without going through an exchange. Loosely regulated and easily exploited for money laundering. One of North Korea’s primary cash-out channels. [10] |

| IoC (Indicators of Compromise) | Technical indicators of cyberattack traces (suspicious IPs, file hashes, domains, etc.). Sharing between organizations enables preemptive detection and blocking of similar attacks. [18] |

| NCO (National Cybersecurity Office) | Japan’s new agency established in July 2025 by reorganizing NISC. Functions as the command center for active cyber defense; legal authority for active defense remains limited until full implementation in 2027. [16] |

| KnowBe4 Incident (2024) | An incident in which U.S.-based KnowBe4 — the world’s largest security awareness training company — inadvertently hired a North Korean IT worker as a remote engineer. Despite conducting video interviews and identity checks, the firm was defeated by deepfakes and forged documents. The company published detailed findings on its official blog to warn the industry. [14] |

© 2026 Japan Institute of Crisis Management. All rights reserved.

Miho Funayama — Director and Senior Research Fellow

Specializes in cybersecurity intelligence grounded in international political economy and psychology. Former Vice-International Secretary of ISO/IEC JTC1 SC28. Currently engaged in cross-disciplinary research on AI risk, information warfare, and crisis management policy.